SUBSECRETARÍA DE TECNOLOGÍAS DE GESTIÓN

Disposición 1/2015

Bs. As., 2/2/2015

VISTO el Expediente N° CUDAP: EXP-JGM:0000362/2015 del Registro de la JEFATURA DE GABINETE DE MINISTROS, la Ley N° 25.506, los Decretos Nros. 357 del 21 de febrero de 2002 y sus modificatorios y 2628 del 19 de diciembre de 2002 y sus modificatorios, la Decisión Administrativa N° 927 del 30 de octubre de 2014 y las Resoluciones Nros. 63 del 13 de noviembre de 2007 de la ex SUBSECRETARÍA DE LA GESTIÓN PÚBLICA de la JEFATURA DE GABINETE DE MINISTROS, 87 del 17 de diciembre de 2008 de la ex SECRETARÍA DE GABINETE Y GESTIÓN PÚBLICA de la JEFATURA DE GABINETE DE MINISTROS, y 250 del 25 de junio de 2014 de la SECRETARÍA DE GABINETE Y COORDINACIÓN ADMINISTRATIVA de la JEFATURA DE GABINETE DE MINISTROS, y

CONSIDERANDO:

Que la Ley N° 25.506 de Firma Digital, reconoce la eficacia jurídica del documento electrónico, la firma electrónica y la firma digital, estableciendo las características de la Infraestructura de Firma Digital de la REPÚBLICA ARGENTINA.

Que el inciso h) del artículo 30 de la mencionada ley asigna a la autoridad de aplicación la función de otorgar o revocar las licencias a los certificadores licenciados y supervisar su actividad, según las exigencias instituidas por la reglamentación.

Que el artículo 24 del Decreto N° 2628 del 19 de diciembre de 2002 y sus modificatorios, reglamentario de la Ley N° 25.506 de Firma Digital, establece el procedimiento que los certificadores deben observar para la obtención de una licencia y detalla la documentación exigida para el cumplimiento de las condiciones estipuladas en la Ley N° 25.506, su decreto reglamentario y normas complementarias.

Que la Decisión Administrativa N° 927 del 30 de octubre de 2014, establece las pautas técnicas complementarias del marco normativo de firma digital, aplicables al otorgamiento y revocación de licencias a los certificadores que así lo soliciten.

Que el Decreto N° 357 del 21 de febrero de 2002 y sus modificatorios, en el punto XI de la planilla Anexa al artículo 2° faculta a la SUBSECRETARÍA DE TECNOLOGÍAS DE GESTIÓN dependiente de la SECRETARÍA DE GABINETE Y COORDINACIÓN ADMINISTRATIVA de la JEFATURA DE GABINETE DE MINISTROS, entre otras funciones, para actuar como autoridad de aplicación del Régimen Normativo de la infraestructura de Firma Digital establecida por la Ley N° 25.506, y ejercer las funciones de ente licenciante y supervisor de certificadores.

Que la Resolución N° 63 del 13 de noviembre de 2007 de la ex SUBSECRETARÍA DE LA GESTIÓN PÚBLICA de la JEFATURA DE GABINETE DE MINISTROS aprueba la “Política de Certificación de la Autoridad Certificante Raíz de la Infraestructura de Firma Digital de la REPÚBLICA ARGENTINA”, que rige la emisión de certificados a los Certificadores que hayan sido licenciados por el ente licenciante.

Que la Resolución N° 87 del 17 de diciembre de 2008 de la ex SECRETARÍA DE GABINETE Y GESTIÓN PÚBLICA de la JEFATURA DE GABINETE DE MINISTROS otorga la licencia para operar como Certificador Licenciado a la ADMINISTRACIÓN NACIONAL DE LA SEGURIDAD SOCIAL.

Que la Resolución N° 250 del 25 de junio de 2014 de la SECRETARÍA DE GABINETE Y COORDINACIÓN ADMINISTRATIVA de la JEFATURA DE GABINETE DE MINISTROS aprueba la renovación de la licencia para operar como Certificador Licenciado a la ADMINISTRACIÓN NACIONAL DE LA SEGURIDAD SOCIAL, de acuerdo a lo dispuesto en el artículo 26 del Decreto N° 2628/02 y sus modificatorios.

Que en virtud de las constancias obrantes en el expediente, se han acreditado las condiciones requeridas por la Decisión Administrativa N° 927/14 para que la ADMINISTRACIÓN NACIONAL DE LA SEGURIDAD SOCIAL en su calidad de Certificador Licenciado, adhiera a la Política Única de Certificación, en cumplimiento a lo dispuesto por su artículo 62.

Que la DIRECCIÓN GENERAL DE ASUNTOS JURÍDICOS de la SUBSECRETARÍA DE COORDINACIÓN ADMINISTRATIVA de la SECRETARÍA DE GABINETE Y COORDINACIÓN ADMINISTRATIVA de la JEFATURA DE GABINETE DE MINISTROS ha tomado la intervención que le compete.

Que el SUBSECRETARIO DE TECNOLOGÍAS DE GESTIÓN dependiente de la SECRETARÍA DE GABINETE Y COORDINACIÓN ADMINISTRATIVA de la JEFATURA DE GABINETE DE MINISTROS se encuentra facultado para dictar la presente medida en virtud del Decreto N° 357/2002 y sus modificatorios.

Por ello,

EL SUBSECRETARIO DE TECNOLOGÍAS DE GESTIÓN DE LA SECRETARÍA DE GABINETE Y COORDINACIÓN ADMINISTRATIVA DE LA JEFATURA DE GABINETE DE MINISTROS

DISPONE:

ARTÍCULO 1° — Apruébase la adhesión de la ADMINISTRACIÓN NACIONAL DE LA SEGURIDAD SOCIAL, en su calidad de Certificador Licenciado, a la “Política Única de Certificación”, cuyo texto adecuado forma parte integrante de la presente Disposición como Anexo.

ARTÍCULO 2° — Comuníquese, publíquese, dése a la DIRECCIÓN NACIONAL DEL REGISTRO OFICIAL y archívese. — Ing. SERGIO A. BLANCO, Subsecretario de Tecnologías de Gestión, Secretaría de Gabinete y Coordinación Administrativa, Jefatura de Gabinete de Ministros.

Infraestructura de Firma Digital – REPÚBLICA ARGENTINA Ley N° 25.506

Política Única de Certificación de la ANSES

1. – INTRODUCCIÓN

1.1. – Descripción general

1.2. – Nombre e Identificación del Documento

1.3. – Participantes

1.3.1. – Certificador

1.3.2. – Autoridad de Registro

1.3.3. – Suscriptores de certificados

1.3.4. – Terceros Usuarios

1.4. – Uso de los certificados

1.5. – Administración de la Política

1.5.1. – Responsable del documento

1.5.2. – Contacto

1.5.3. – Procedimiento de aprobación de la Política Única de Certificación

1.6. – Definiciones y Acrónimos

1.6.1. – Definiciones

1.6.2. – Acrónimos

2. – RESPONSABILIDADES VINCULADAS A LA PUBLICACIÓN Y A LOS REPOSITORIOS

2.1. – Repositorios

2.2. – Publicación de información del certificador

2.3. – Frecuencia de publicación

2.4. – Controles de acceso a la información

3. – IDENTIFICACIÓN Y AUTENTICACIÓN

3.1.- Asignación de nombres de suscriptores

3.1.1. – Tipos de Nombres

3.1.2. – Necesidad de Nombres Distintivos

3.1.3. – Anonimato o uso de seudónimos

3.1.4. – Reglas para la interpretación de nombres

3.1.5. – Unicidad de nombres

3.1.6. – Reconocimiento, autenticación y rol de las marcas registradas

3.2. – Registro inicial

3.2.1. – Métodos para comprobar la posesión de la clave privada

3.2.2. – Autenticación de la identidad de Personas Jurídicas Públicas o Privadas

3.2.3. – Autenticación de la identidad de Personas Físicas

3.2.4. – Información no verificada del suscriptor

3.2.5. – Validación de autoridad

3.2.6. – Criterios para la interoperabilidad

3.3. – Identificación y autenticación para la generación de nuevo par de claves (Rutina de Re Key)

3.3.1. – Renovación con generación de nuevo par de claves (Rutina de Re Key)

3.3.2. – Generación de UN (1) certificado con el mismo par de claves

3.4. – Requerimiento de revocación

4. – CICLO DEL CERTIFICADO: REQUERIMIENTOS OPERATIVOS

4.1. – Solicitud de certificado

4.1.1. – Solicitantes de certificados

4.1.2. – Solicitud de certificado

4.2. – Procesamiento de la solicitud del certificado

4.3. – Emisión del certificado

4.3.1. – Proceso de emisión del certificado

4.3.2. – Notificación de emisión

4.4. – Aceptación del certificado

4.5. – Uso del par de claves y del certificado

4.5.1. – Uso de la clave privada y del certificado por parte del suscriptor

4.5.2. – Uso de la clave pública y del certificado por parte de Terceros Usuarios

4.6. – Renovación del certificado sin generación de un nuevo par de claves

4.7. – Renovación del certificado con generación de un nuevo par de claves

4.8. – Modificación del certificado

4.9. – Suspensión y Revocación de Certificados

4.9.1. – Causas de revocación

4.9.2. – Autorizados a solicitar la revocación

4.9.3. – Procedimientos para la solicitud de revocación

4.9.4. – Plazo para la solicitud de revocación

4.9.5. – Plazo para el procesamiento de la solicitud de revocación

4.9.6. – Requisitos para la verificación de la lista de certificados revocados

4.9.7. – Frecuencia de emisión de listas de certificados revocados

4.9.8. – Vigencia de la lista de certificados revocados

4.9.9. – Disponibilidad del servicio de consulta sobre revocación y de estado del certificado

4.9.10. – Requisitos para la verificación en línea del estado de revocación

4.9.11. – Otras formas disponibles para la divulgación de la revocación

4.9.12. – Requisitos específicos para casos de compromiso de claves

4.9.13. – Causas de suspensión

4.9.14. – Autorizados a solicitar la suspensión

4.9.15. – Procedimientos para la solicitud de suspensión

4.9.16. – Límites del período de suspensión de un certificado

4.10. Estado del certificado

4.10.1. – Características técnicas

4.10.2. – Disponibilidad del servicio

4.10.3. – Aspectos operativos

4.11. – Desvinculación del suscriptor

4.12. – Recuperación y custodia de claves privadas

5. – CONTROLES DE SEGURIDAD FÍSICA, OPERATIVOS Y DE GESTIÓN

5.1. – Controles de seguridad física

5.2. – Controles de Gestión

5.3. – Controles de seguridad del personal

5.4. – Procedimientos de Auditoría de Seguridad

5.5. – Conservación de registros de eventos

5.6. – Cambio de claves criptográficas

5.7. – Plan de respuesta a incidentes y recuperación ante desastres

5.8. – Plan de Cese de Actividades

6. – CONTROLES DE SEGURIDAD TECNICA

6.1. – Generación e instalación del par de claves criptográficas

6.1.1. – Generación del par de claves criptográficas

6.1.2. – Entrega de la clave privada

6.1.3. – Entrega de la clave pública al emisor del certificado

6.1.4. – Disponibilidad de la clave pública del certificador

6.1.5. – Tamaño de claves

6.1.6. – Generación de parámetros de claves asimétricas

6.1.7. – Propósitos de utilización de claves (campo “KeyUsage” en certificados X.509 v.3)

6.2. – Protección de la clave privada y controles sobre los dispositivos criptográficos

6.2.1. – Controles y estándares para dispositivos criptográficos

6.2.2. – Control “M de N” de clave privada

6.2.3. – Recuperación de clave privada

6.2.4. – Copia de seguridad de clave privada

6.2.5. – Archivo de clave privada

6.2.6. – Transferencia de claves privadas en dispositivos criptográficos

6.2.7. – Almacenamiento de claves privadas en dispositivos criptográficos

6.2.8. – Método de activación de claves privadas

6.2.9. – Método de desactivación de claves privadas

6.2.10. – Método de destrucción de claves privadas

6.2.11. – Requisitos de los dispositivos criptográficos

6.3. – Otros aspectos de administración de claves

6.3.1. – Archivo permanente de la clave pública

6.3.2. – Período de uso de clave pública y privada

6.4. – Datos de activación

6.4.1. – Generación e instalación de datos de activación

6.4.2. – Protección de los datos de activación

6.4.3. – Otros aspectos referidos a los datos de activación

6.5. – Controles de seguridad informática

6.5.1. – Requisitos Técnicos específicos

6.5.2. – Requisitos de seguridad computacional

6.6. – Controles Técnicos del ciclo de vida de los sistemas

6.6.1. – Controles de desarrollo de sistemas

6.6.2. – Controles de gestión de seguridad

6.6.3. – Controles de seguridad del ciclo de vida del software

6.7. – Controles de seguridad de red

6.8. – Certificación de fecha y hora

7. – PERFILES DE CERTIFICADOS Y DE LISTAS DE CERTIFICADOS REVOCADOS

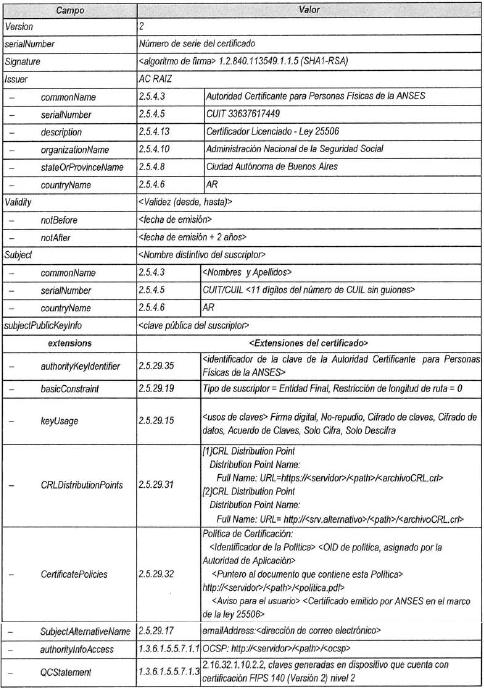

7.1. – Perfil del certificado

7.1.1. – Número de versión

7.1.2. – Extensiones

7.1.3. – Identificadores de algoritmos

7.1.4. – Formatos de nombre

7.1.5. – Restricciones de nombre

7.1.6. – OID de la Política de Certificación

7.1.7. – Sintaxis y semántica de calificadores de Política

7.1.8. – Semántica de procesamiento para extensiones críticas

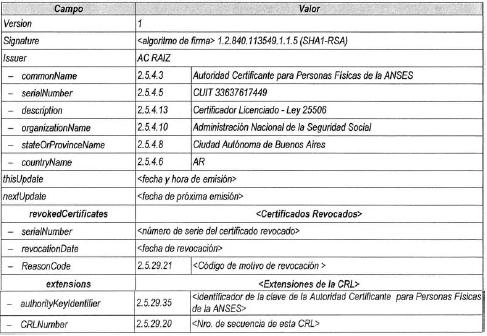

7.2. – Perfil de la lista de certificados revocados

7.2.1. – Número de versión

7.2.2. – Extensiones de CRL (Lista de Certificados Revocados)

7.3. – Perfil de la consulta en línea del estado del certificado

7.3.1. – Consultas OCSP

7.3.2. – Respuestas OCSP

8. – AUDITORÍA DE CUMPLIMIENTO Y OTRAS EVALUACIONES

9. – ASPECTOS LEGALES Y ADMINISTRATIVOS

9.1. – Aranceles

9.2. – Responsabilidad Financiera

9.3. – Confidencialidad

9.3.1. – Información confidencial

9.3.2. – Información no confidencial

9.3.3. – Responsabilidades de los roles involucrados

9.4. – Privacidad

9.5 – Derechos de Propiedad Intelectual

9.6. – Responsabilidades y garantías

9.7. – Deslinde de responsabilidad

9.8. – Limitaciones a la responsabilidad frente a terceros

9.9. – Compensaciones por daños y perjuicios

9.10. – Condiciones de vigencia

9.11. – Avisos personales y comunicaciones con los participantes

9.12. – Gestión del ciclo de vida del documento

9.12.1. – Procedimientos de cambio

9.12.2. – Mecanismo y plazo de publicación y notificación

9.12.3. – Condiciones de modificación del OID

9.13. – Procedimientos de resolución de conflictos

9.14. – Legislación aplicable

9.15. – Conformidad con normas aplicables

9.16. – Cláusulas adicionales

9.17. – Otras cuestiones generales

1. – INTRODUCCIÓN

1.1. – Descripción general

El presente documento define la Política Única de Certificación que rige la relación entre la ADMINISTRACIÓN NACIONAL DE LA SEGURIDAD SOCIAL, los suscriptores de certificados digitales emitidos en el ámbito de la presente política y los terceros usuarios que reciban información firmada digitalmente, de conformidad con la Ley N° 25.506, su Decreto Reglamentario N° 2628/2002 y la Decisión Administrativa 927/2014 de la JGM. La licencia es otorgada mediante Resolución N° 87/2008 de la Secretaría de Gabinete y Gestión Pública. Asimismo, en esta Política Única se establecen las responsabilidades de:

– la ANSES como Certificador Licenciado,

– la Autoridad de Registro relacionada,

– los solicitantes y suscriptores de certificados digitales, y

– los terceros usuarios receptores de documentos firmados bajo la presente política.

Con respecto a su alcance, esta Política Única de Certificación para Personas Físicas de la ANSES comprende la emisión de certificados digitales para el personal que preste servicios a la ANSES; autorizando el uso de los certificados emitidos para verificar firmas digitales en comunicaciones internas o externas de esta ADMINISTRACIÓN NACIONAL, en sus procedimientos administrativos.

Bajo esta Política Única de Certificación, la Autoridad de Registro estará bajo la competencia de las áreas con responsabilidad primaria en la administración y gestión de los recursos humanos.

Un certificado vincula los datos de verificación de firma digital de una persona física o jurídica o con una aplicación a un conjunto de datos que permiten identificar a dicha entidad, conocida como suscriptor del certificado.

La autoridad de aplicación de la Infraestructura de firma digital es la SECRETARÍA DE GABINETE Y COORDINACIÓN ADMINISTRATIVA de la JEFATURA DE GABINETE DE MINISTROS, siendo la SUBSECRETARÍA DE TECNOLOGÍAS DE GESTIÓN de la SECRETARÍA DE GABINETE Y COORDINACIÓN ADMINISTRATIVA de la JEFATURA DE GABINETE DE MINISTROS, quien entiende en las funciones de ente licenciante.

1.2. – Nombre e Identificación del Documento

Nombre: Política Única de Certificación para Personas Físicas de la ANSES

Versión: 2.0

Fecha: 05/01/2015

URL: https://servicioswww.anses.gov.ar/firmadigital/politica/

OID: 2.16.32.1.1.2

Lugar: Buenos Aires, Argentina

1.3. – Participantes

Integran la infraestructura del certificador las siguientes entidades:

1.3.1. – Certificador

ANSES en su calidad de Certificador Licenciado, con licencia otorgada por Resolución N° 87/2008 de la Secretaría de Gabinete y Gestión Pública como Autoridad de Aplicación, desarrolla las tareas de emisión de certificados digitales según lo establecido por la Ley 25.506 y sus normas complementarias.

1.3.2. – Autoridad de Registro

Las tareas relacionadas con la identificación y autenticación de los solicitantes y suscriptores, la verificación y guarda de la documentación probatoria son realizadas por la Autoridad de Registro. En el marco de la presente política la función de Autoridad de Registro estará bajo la competencia de las áreas con responsabilidad primaria en la administración y gestión de los recursos humanos. Para ver cualquier información al respecto ingresar al sitio: https://servicioswww.anses. gov.ar/firmadigital/

1.3.3. – Suscriptores de certificados

Los certificados digitales emitidos bajo la presente Política Única de Certificación tienen como suscriptores a aquellas personas físicas que desempeñan funciones para la ANSES con independencia del tipo de relación pudiendo ser funcionarios, empleados, adscriptos, personal designado desde otros organismos, pasantes o contratados de cualquier naturaleza; sin perjuicio de su posible ampliación previa notificación al ente licenciante.

1.3.4. – Terceros Usuarios

Son Terceros Usuarios de los certificados emitidos bajo la presente Política Única de Certificación, toda persona física o jurídica que recibe un documento firmado digitalmente y que genera una consulta para verificar la validez del certificado digital correspondiente, de acuerdo al Anexo I del Decreto N° 2628 del 19 de diciembre de 2002. En el caso de los certificados de sitio seguro, serán Terceros Usuarios quienes verifiquen el certificado del servidor.

1.4. – Uso de los certificados

Las claves correspondientes a los certificados digitales que se emitan bajo la presente Política Única de Certificación podrán ser utilizadas en forma interoperable en los procesos de firma digital de cualquier documento o transacción y para la autenticación o el cifrado.

1.5. – Administración de la Política

1.5.1. – Responsable del documento

Esta Política Única de Certificación es administrada por:

– Dirección de Seguridad Informática, de la Dirección General de Informática e Innovación Tecnológica de ANSES representada por su Director a cargo.

– Domicilio: Piedras 353, (C1070AAG) Ciudad Autónoma de Buenos Aires, Argentina

– Correo electrónico: firmadigital@anses.gov.ar

– Teléfono: ![]() (011) 4015-2201

(011) 4015-2201

1.5.2. – Contacto

Para realizar preguntas, efectuar reclamos o enviar sugerencias referidos al proceso de certificación el interesado deberá dirigirse a:

– Mesa de Servicios de la Dirección de Servicio a Usuarios de ANSES representada por el Coordinador a cargo.

– Domicilio: Piedras 353, (C1070AAG) Ciudad Autónoma de Buenos Aires, Argentina

– Correo electrónico: MESADESERVICIOS@anses.gov.ar

– Teléfono: ![]() (011) 4015-2100

(011) 4015-2100

1.5.3. – Procedimiento de aprobación de la Política Única de Certificación

La Política Única de Certificación y el Formulario de Adhesión del Anexo I han sido presentados ante el ente licenciante durante el proceso de adecuación, aprobado por acto administrativo: ; y por el cual se obtuvo la licencia, la RESOLUCIÓN SGGP N° 87 del 17 de diciembre del 2008.

1.6. – Definiciones y Acrónimos

1.6.1. – Definiciones

Definiciones y conceptos relevantes utilizados en la Política Única de Certificación:

Acuerdo con Suscriptores: Es el documento que determina entre la ANSES y el suscriptor o titular de certificado digital, los derechos y obligaciones de las partes respecto a la solicitud, aceptación y uso de certificados digitales emitidos según los términos de la Política Única de Certificación de ANSES.

Autoridad de Aplicación: la SECRETARÍA DE GABINETE Y COORDINACIÓN ADMINISTRATIVA de la JEFATURA DE GABINETE DE MINISTROS es la Autoridad de Aplicación de firma digital en la REPÚBLICA ARGENTINA.

Autoridad de Registro: es la entidad que tiene a su cargo las funciones de:

• Recepción de las solicitudes de emisión de certificados.

• Validación de la identidad y autenticación de los datos de los titulares de certificados.

• Validación de otros datos de los titulares de certificados que se presenten ante ella cuya verificación delegue el Certificador Licenciado.

• Remisión de las solicitudes aprobadas al Certificador Licenciado con la que se encuentre operativamente vinculada.

• Recepción y validación de las solicitudes de revocación de certificados; y su direccionamiento al Certificador Licenciado con el que se vinculen.

• Identificación y autenticación de los solicitantes de revocación de certificados.

• Archivo y la conservación de toda la documentación respaldatoria del proceso de validación de identidad, de acuerdo con los procedimientos establecidos por el certificador licenciado.

• Cumplimiento de las normas y recaudos establecidos para la protección de datos personales.

• Cumplimiento de las disposiciones que establezca la Política Única de Certificación y el Manual de Procedimientos del Certificador Licenciado con el que se encuentre vinculada, en la parte que resulte aplicable.

Dichas funciones son delegadas por el certificador licenciado. Puede actuar en una instalación fija o en modalidad móvil, siempre que medie autorización del ente licenciante.

Autoridad de Registro Central: Autoridad con competencia en tareas de identificación y autenticación de solicitantes tanto de áreas centrales como de la Jefatura Regional Capital Federal.

Autoridad de Registro Regional: Autoridad con competencia en tareas de identificación y autenticación de solicitantes de la Jefatura Regional a la que pertenece.

Certificado Digital: Se entiende por certificado digital al documento digital firmado digitalmente por un certificador, que vincula los datos de verificación de firma a su titular (artículo 13 de la Ley N° 25.506).

Certificador Licenciado: Se entiende por certificador licenciado a toda persona de existencia ideal, registro público de contratos u organismo público que expide certificados, presta otros servicios en relación con la firma digital y cuenta con una licencia para ello, otorgada por el ente licenciante. (Artículo 17 de la Ley N° 25.506).

Certificación digital de fecha y hora: Indicación de la fecha y hora cierta, asignada a un documento o registro electrónico por una tercera parte confiable y firmada digitalmente por ella. (Anexo al Decreto N° 2628 de fecha 19 de diciembre de 2002).

Ente licenciante: la SUBSECRETARÍA DE TECNOLOGÍAS DE GESTIÓN de la SECRETARÍA DE GABINETE Y COORDINACIÓN ADMINISTRATIVA de la JEFATURA DE GABINETE DE MINISTROS es Ente Licenciante.

Lista de certificados revocados: Lista de certificados que han sido dejados sin efecto en forma permanente por el Certificador Licenciado, la cual ha sido firmada digitalmente y publicada por el mismo. En inglés: Certificate Revocation List (CRL). (Anexo al Decreto N° 2628/02).

Manual de Procedimientos: Conjunto de prácticas utilizadas por el certificador licenciado en la emisión y administración de los certificados. En inglés: Certification Practice Statement (CPS). (Anexo al Decreto N° 2628/02).

Plan de Cese de Actividades: conjunto de actividades a desarrollar por el certificador licenciado en caso de finalizar la prestación de sus servicios. (Anexo al Decreto N° 2628/02).

Plan de Continuidad de las operaciones: Conjunto de procedimientos a seguir por el certificador licenciado ante situaciones de ocurrencia no previstas que comprometan la continuidad de sus operaciones.

Plan de Seguridad: Conjunto de políticas, prácticas y procedimientos destinados a la protección de los recursos del certificador licenciado. (Anexo al Decreto N° 2628/02).

Política de Privacidad: conjunto de declaraciones que el Certificador Licenciado se compromete a cumplir de manera de resguardar los datos de los solicitantes y suscriptores de certificados digitales por él emitidos.

Servicio OCSP (Protocolo en línea del estado de un certificado – “Online Certificate Status Protocol”): servicio de verificación en línea del estado de los certificados. El OCSP es un método para determinar el estado de revocación de un certificado digital usando otros medios que no sean el uso de Listas de Revocación de Certificados (CRL). El resultado de una consulta a este servicio está firmado por el certificador que brinda el servicio.

Suscriptor o Titular de certificado digital: Persona o entidad a cuyo nombre se emite un certificado y que posee una clave privada que se corresponde con la clave pública contenida en el mismo.

Tercero Usuario: persona física o jurídica que recibe un documento firmado digitalmente y que genera una consulta para verificar la validez del certificado digital correspondiente. (Artículo 3° del Decreto N° 724/06).

Términos y condiciones con terceros usuarios: Es el documento que determina los derechos y responsabilidades de las partes en lo que respecta a la verificación de firmas digitales y otros usos de los certificados digitales de esta Autoridad Certificante para Personas Físicas de la ANSES.

1.6.2. – Acrónimos

CRL – Lista de Certificados Revocados (“Certificate Revocation List”)

CUIT – Clave Única de Identificación Tributaria

DES – Data Encryption Standard

FIPS – Federal Information Processing Standards

IEC – International Electrotechnical Commission

IETF – Internet Engineering Task Force

NIST – National Institute of Standards and Technology

OCSP – Protocolo en línea del estado de un certificado (“On line Certificate Status Protocol”)

OID – Identificador de Objeto (“Object Identifier”)

ONTI – Oficina Nacional de Tecnologías de Información

RFC – Request for Comments

SHA1- Secure Hash Algorithm, second version

2. – RESPONSABILIDADES VINCULADAS A LA PUBLICACIÓN Y A LOS REPOSITORIOS

Se detallan a continuación las responsabilidades del certificador y de todo otro participante respecto al mantenimiento de repositorios, publicación de certificados y de información sobre sus políticas y procedimientos.

2.1. – Repositorios

Los repositorios de información y la publicación de la Lista de Certificados Revocados son administrados en forma directa por la ANSES.

2.2. – Publicación de información del certificador

Se mantiene un repositorio en línea accesible durante las 24 hs los 7 días de la semana en las siguientes direcciones:

– http://intranetanses/firmadigital

– https://servicioswww.anses.gov.ar/firmadigital

La ANSES publica las versiones vigentes de los siguientes documentos:

a) Formulario de Adhesión del Anexo I.

b) Política Única de Certificación.

c) Acuerdo Tipo con suscriptores.

d) Términos y condiciones Tipo con terceros usuarios (“relying parties”).

e) Política de Privacidad.

f) Manual de Procedimientos (parte pública).

g) Información relevante de los informes de su última auditoría.

h) Repositorio de certificados revocados.

i) Certificados del certificador licenciado y acceso al de la Autoridad Certificante Raíz.

Adicionalmente, el certificador licenciado incluirá la información específica correspondiente a esta sección, la cual surge del Anexo I.

2.3. – Frecuencia de publicación

Se garantiza la actualización inmediata del repositorio cada vez que cualquiera de los documentos publicados sea modificado.

2.4. – Controles de acceso a la información

Se garantizan los controles de los accesos al certificado del certificador, a la Lista de Certificados Revocados y a las versiones anteriores y actualizadas de la Política Única de Certificación y a su Manual de Procedimientos (excepto en sus aspectos confidenciales). Sólo se revelará información confidencial o privada, si es requerida judicialmente o en el marco de procedimientos administrativos.

En virtud de lo dispuesto por la Ley de Protección de Datos Personales N° 25.326 y por el inciso h) del artículo 21 de la Ley N° 25.506, el solicitante o titular de un certificado digital podrá solicitar el acceso a toda la información relativa a las tramitaciones realizadas.

No se establecen restricciones al acceso de los sitios de publicación de documentación citada en el apartado 2.2. “Publicación de información del certificador”. Los suscriptores que acceden a la Intranet de ANSES deberán hacerlo a través de su identificación de acceso a la red de la Organización.

3. – IDENTIFICACIÓN Y AUTENTICACIÓN

En esta sección se describen los procedimientos empleados para autenticar la identidad de los solicitantes de certificados digitales y utilizados por las Autoridades Certificantes o sus Autoridades de Registro como prerrequisito para su emisión. También se describen los pasos para la autenticación de los solicitantes de renovación y revocación de certificados.

3.1.- Asignación de nombres de suscriptores

3.1.1. – Tipos de Nombres

El nombre a utilizar es el que surge de la documentación presentada por el solicitante, de acuerdo al apartado que sigue.

3.1.2. – Necesidad de Nombres Distintivos

No se establecen restricciones a los nombres que pueden ser incluidos dentro de los certificados, en tanto se correspondan con la documentación probatoria exigida para la emisión de certificados por esta política.

Los siguientes atributos son incluidos en los certificados e identifican unívocamente al suscriptor:

Para los certificados de Personas Físicas:

– “commonName” (OID 2.5.4.3: Nombre común): DEBE estar presente y DEBE corresponderse con el nombre que figura en el Documento de Identidad del suscriptor, acorde a lo establecido en el punto 3.2.3.

– “serialNumber” (OID 2.5.4.5: Número de serie): DEBE estar presente y DEBE contener el tipo y número de identificación del titular, expresado como texto y respetando el siguiente formato y codificación: “[tipo de documento]” “[nro. de documento]”

Los valores posibles para el campo [tipo de documento] son:

En caso de ciudadanos argentinos o residentes: “CUIT/CUIL”: Clave Única de Identificación Tributaria o Laboral.

– “countryName” (OID 2.5.4.6: Código de país): DEBE estar presente y DEBE representar el país de emisión de los certificados, codificado según el estándar [ISO3166] de DOS (2) caracteres. Debido a que los suscriptores de la presente política desempeñan funciones dentro de la ANSES este campo contiene “AR” en todos los certificados.

Para los certificados de los Proveedores de servicios de firma digital o de aplicación: No aplicable, la AC ANSES no presta el servicio.

Para los certificados de Personas Jurídicas Públicas o Privadas: No aplicable, la AC ANSES no presta el servicio.

Para los certificados de Sitio Seguro:

No aplicable, la AC ANSES no presta el servicio.

Para los certificados de fecha y hora:

No aplicable, la AC ANSES no presta el servicio.

3.1.3. – Anonimato o uso de seudónimos

No se emitirán certificados anónimos o cuyo Nombre Distintivo contenga UN (1) seudónimo. Todos los nombres representados dentro de los certificados emitidos bajo la presente política coinciden con los del correspondiente documento personal. En casos de coincidencia de nombres, el método de resolución será la combinación del “Nombre común” con los atributos “Número de serie”.

3.1.4. – Reglas para la interpretación de nombres

Todos los nombres representados dentro de los certificados emitidos bajo la presente política coinciden con los correspondientes al documento de identidad del suscriptor. Las discrepancias o conflictos que puedan generarse si los datos de los solicitantes o suscriptores contienen caracteres especiales, se tratarán de modo de asegurar la precisión de la información contenida en el certificado.

3.1.5. – Unicidad de nombres

El nombre distintivo debe ser único para cada suscriptor, pudiendo existir más de un certificado con igual nombre distintivo si corresponde al mismo suscriptor. El procedimiento de resolución de homonimias se basa en la utilización del número de identificación laboral o tributaria, tanto en el caso de personas físicas como jurídicas.

3.1.6. – Reconocimiento, autenticación y rol de las marcas registradas

No se admite la inclusión de marcas comerciales, marcas de servicios o nombres de fantasía como nombres distintivos en los certificados.

El certificador se reserva el derecho de tomar todas las decisiones referidas a posibles conflictos sobre la utilización y titularidad de cualquier nombre entre sus suscriptores conforme su normativa al respecto. En caso de conflicto, la parte que solicite el certificado debe demostrar su interés legítimo y su derecho a la utilización de un nombre en particular.

3.2. – Registro inicial

Se describen los procedimientos a utilizar para autenticar, como paso previo a la emisión de UN (1) certificado, la identidad y demás atributos del solicitante que se presente ante el certificador o ante la Autoridad de Registro operativamente vinculada. Se establecen los medios admitidos para recibir los requerimientos de certificados y para comunicar su aceptación.

El certificador DEBE cumplir con lo establecido en:

a) El artículo 21, inciso a) de la Ley de Firma Digital N° 25.506 y el artículo 34, inciso e) de su reglamentario, Decreto N° 2628/02, relativos a la información a brindar a los solicitantes.

b) El artículo 14, inciso b) de la Ley de Firma Digital N° 25.506 relativo a los contenidos mínimos de los certificados.

3.2.1. – Métodos para comprobar la posesión de la clave privada

El certificador comprueba que el solicitante se encuentra en posesión de la clave privada mediante la verificación de la solicitud del certificado digital en formato PKCS#10, el que no incluye dicha clave. Las claves siempre son generadas por el solicitante. En ningún caso el certificador licenciado ni sus autoridades de registro podrán tomar conocimiento o acceder bajo ninguna circunstancia a las claves de los solicitantes o titulares de los certificados, conforme el inciso b) del artículo 21 de la Ley N° 25.506.

Para la comprobación de la posesión de la clave privada se utiliza el siguiente procedimiento:

a) El solicitante es partícipe directo y necesario para la generación de su par de claves criptográficas asimétricas.

b) Durante el proceso de solicitud, el solicitante es requerido para la generación de un par de claves criptográficas asimétricas.

c) Las claves son generadas y almacenadas en dispositivos criptográficos.

d) Los datos de la solicitud y el requerimiento con la clave pública del solicitante, en formato PKCS#10, son enviados a la aplicación de la Autoridad Certificante.

e) La aplicación de la Autoridad Certificante valida el requerimiento PKCS#10.

f) En caso de ser correcto el formato, la aplicación de la Autoridad Certificante entrega al solicitante un “recibo de solicitud” incluyendo el resumen criptográfico (huella SHA-1).

g) El solicitante deberá tomar nota y proceder a la conservación del PIN “de revocación” informado por la aplicación de la Autoridad de Certificación. El PIN “de revocación” es un valor único y se compone del resumen criptográfico (huella SHA-1) y del número de solicitud de emisión.

h) El solicitante debe imprimir el “recibo de solicitud” para entregar a la Autoridad de Registro en el proceso de identificación y autenticación.

La aplicación de la Autoridad Certificante, una vez que emita el certificado, eliminará automáticamente el requerimiento PKCS#10 asociado a ese certificado con el fin de evitar que se genere un nuevo certificado con dicho requerimiento.

3.2.2. – Autenticación de la identidad de Personas Jurídicas Públicas o Privadas

No aplicable.

3.2.3. – Autenticación de la identidad de Personas Físicas

Se exige la presencia física del solicitante o suscriptor del certificado ante el certificador o la Autoridad de Registro con la que se encuentre operativamente vinculado. La verificación se efectúa mediante la presentación de los siguientes documentos:

– Documento Nacional de Identidad.

– Recibo de solicitud impreso.

En todos los casos, se conservará UNA (1) copia digitalizada de la documentación de respaldo del proceso de autenticación por parte del certificador o de la Autoridad de Registro operativamente vinculada.

La Autoridad de Registro verificará la identidad del solicitante, la documentación que presenta y el resumen criptográfico (huella SHA-1) vinculada con la solicitud, así como toda otra información contenida en la solicitud. Posteriormente, la aceptación o rechazo de la solicitud será informada al solicitante por correo electrónico y también podrá consultarse su estado a través de la aplicación de la Autoridad Certificante.

Se consideran obligatorias las exigencias reglamentarias impuestas por:

a) El artículo 21, inciso i) de la Ley N° 25.506 relativo a la conservación de la documentación de respaldo de los certificados emitidos.

b) El artículo 21, inciso f) de la Ley N° 25.506 relativo a la recolección de datos personales.

c) El artículo 34, inciso i) del Decreto N° 2628/02 relativo a generar, exigir o tomar conocimiento de la clave privada del suscriptor.

d) El artículo 34, inciso m) del Decreto N° 2628/02 relativo a la protección de datos personales.

Adicionalmente, el certificador debe celebrar UN (1) acuerdo con el solicitante o suscriptor, conforme el Anexo V de la Decisión Administrativa N° 927/2014, del que surge su conformidad respecto a la veracidad de la información incluida en el certificado.

La Autoridad de Registro deberá verificar que el dispositivo criptográfico utilizado por el solicitante, si fuera el caso, cumple con las especificaciones técnicas establecidas por el ente licenciante.

3.2.4. – Información no verificada del suscriptor

Se conserva la información referida al solicitante que no hubiera sido verificada. Adicionalmente, se cumple con lo establecido en el apartado 3 del inciso b) del artículo 14 de la Ley N° 25.506.

3.2.5. – Validación de autoridad

No aplicable.

3.2.6. – Criterios para la interoperabilidad

Los certificados emitidos pueden ser utilizados por sus titulares en forma interoperable para firmar digitalmente cualquier documento o transacción, así como para autenticación o cifrado.

3.3. – Identificación y autenticación para la generación de nuevo par de claves (Rutina de Re Key)

3.3.1. – Renovación con generación de nuevo par de claves (Rutina de Re Key)

La renovación en este apartado aplica a la generación de UN (1) nuevo par de claves y su correspondiente certificado:

a) después de la revocación de UN (1) certificado

b) después de la expiración de UN (1) certificado

c) antes de la expiración de UN (1) certificado

En los casos a) y b) se exigirá el cumplimiento de los procedimientos previstos en el punto 3.2.3. – Autenticación de la identidad de Personas Físicas.

Si la solicitud del nuevo certificado se realiza antes de la expiración del certificado, no habiendo sido este revocado, no se exigirá la presencia física, debiendo el solicitante remitir la constancia firmada digitalmente del inicio del trámite de renovación.

3.3.2. – Generación de UN (1) certificado con el mismo par de claves

En el caso de certificados digitales de personas físicas, la renovación en este apartado aplica a la emisión de UN (1) nuevo certificado sin que haya un cambio en la clave pública o en ningún otro dato del suscriptor. La renovación se podrá realizar siempre que el certificado se encuentre vigente.

A los fines de la obtención del certificado, no se exigirá la presencia física del suscriptor, debiendo éste remitir la constancia firmada digitalmente del inicio del trámite de renovación.

3.4. – Requerimiento de revocación

La revocación podrá ser iniciada por el Suscriptor y la Autoridad de Registro.

Los suscriptores podrán solicitar la revocación de su certificado de la siguiente forma:

a) Ingresando a la aplicación de la Autoridad de Certificante desde: http://intranetanses/firmadigital

Selecciona el certificado a revocar y envía la solicitud. En este caso, la identificación se realizará utilizando las credenciales de usuario de red y será suficiente para aceptar la solicitud de revocación.

b) Ingresando a la aplicación de la Autoridad de Certificante desde: https://servicioswww.anses.gov.ar/firmadigital

Se identifica con su usuario de red (userlD) y como password ingresa el PIN de “revocación” y procede a enviar la solicitud.

c) Presentándose personalmente ante la Autoridad de Registro, en este caso quedará asentado en un Libro de Actas de la Autoridad de Registro.

4. – CICLO DEL CERTIFICADO: REQUERIMIENTOS OPERATIVOS

4.1. – Solicitud de certificado

4.1.1. – Solicitantes de certificados

Se describen las condiciones que deben cumplir los solicitantes de certificados.

4.1.2. – Solicitud de certificado

El proceso de solicitud de emisión de certificado debe ser iniciado exclusivamente por el solicitante, quien debe acreditar fehacientemente su identidad. Para poder efectuar la solicitud de un certificado, los solicitantes deben:

a) Estar conectados a la red interna y haber iniciado sesión en el dominio de ANSES.

b) Utilizar un sistema operativo Windows 2000, XP, 7 o superior.

c) Utilizar Internet Explorer versión 6.0 o superior como navegador.

d) Estar autorizado para acceder a la aplicación de la Autoridad Certificante.

e) Poseer un dispositivo criptográfico inicializado, operativo y con controladores instalados.

Para iniciar el pedido de emisión del certificado, el solicitante debe ingresar al sitio Intranet de ANSES y seleccionar el enlace a la aplicación de la Autoridad Certificante. La aplicación de la Autoridad Certificante verifica que la estación de trabajo del solicitante cumple con los requerimientos técnicos mínimos y presenta la pantalla del proceso de solicitud y a continuación muestra el “Acuerdo con Suscriptores”. El solicitante deberá aceptar el “Acuerdo con Suscriptores” para poder continuar con el proceso. La aplicación de la Autoridad Certificante, utilizando la identificación del usuario con sesión activa en la estación de trabajo, obtendrá la información personal y laboral desde las bases de datos de Recursos Humanos de esta Administración Nacional. La siguiente información es presentada al solicitante para su verificación:

a) UserlD

b) Apellidos y Nombres

c) Correo electrónico

d) CUIL

e) Cargo

f) Dependencia y Área

g) Localidad y Provincia

h) Observaciones

i) País

4.2. – Procesamiento de la solicitud del certificado

El solicitante deberá verificar los datos presentados. En caso de ser incorrectos los datos, no podrá continuar con la solicitud, debiendo comunicarse con el área de Recursos Humanos para actualizar sus datos. En casos de ser los datos correctos, el solicitante completa los campos del formulario habilitados, selecciona la opción “Enviar” y se genera un nuevo par de claves, luego de lo cual, la aplicación de la Autoridad Certificante remite los datos de la solicitud y el requerimiento con la clave pública del solicitante, en formato PKCS#10. La aplicación de la Autoridad Certificante entrega al solicitante un “recibo de solicitud” incluyendo el resumen criptográfico (huella SHA-1). El solicitante deberá tomar nota y proceder a la conservación del PIN “de revocación” informado por la aplicación de la Autoridad de Aplicación. El solicitante deberá imprimir el “recibo de solicitud” para entregar a la Autoridad de Registro en el proceso de identificación y autenticación. Luego, la aplicación de la Autoridad Certificante, envía notificaciones de correo electrónico a los siguientes actores:

a) Al solicitante, a los efectos de informar la documentación a entregar ante la Autoridad de Registro y los plazos para presentarse.

b) A la Autoridad de Registro, a fin de informar una nueva solicitud de emisión.

4.3. – Emisión del certificado

4.3.1. – Proceso de emisión del certificado

Cumplidos los recaudos del proceso de identificación y autenticación de acuerdo con esta Política y una vez completada y aprobada la solicitud por la Autoridad de Registro, la aplicación de la Autoridad Certificante emite el correspondiente certificado, firmándolo digitalmente con su clave privada. Posteriormente, el certificado está disponible al suscriptor como un archivo adjunto de un correo electrónico y/o a través de la aplicación de la Autoridad Certificante.

4.3.2. – Notificación de emisión

Lo relacionado a este punto se detalla en el apartado siguiente, “Aceptación del certificado”.

4.4. – Aceptación del certificado

Una vez notificado de la emisión de un certificado a su nombre, el suscriptor deberá controlar su contenido y dar su conformidad para proceder a la instalación y posterior utilización. En caso de que existiera algún error u omisión en los datos del suscriptor contenidos en el certificado, deberá informarlo inmediatamente a la Autoridad de Registro para que ésta proceda a su revocación. Con la aceptación del certificado, el suscriptor confirma y asume la exactitud del contenido del mismo, aceptando la totalidad de las obligaciones y responsabilidades establecidas por esta Política Única de Certificación para Personas Físicas de la ANSES.

4.5. – Uso del par de claves y del certificado

4.5.1. – Uso de la clave privada y del certificado por parte del suscriptor

Según lo establecido en la Ley N° 25.506, en su artículo 25, el suscriptor debe:

a) Mantener el control exclusivo de sus datos de creación de firma digital, no compartirlos, e impedir su divulgación;

b) Utilizar UN (1) dispositivo de creación de firma digital técnicamente confiable;

c) Solicitar la revocación de su certificado al certificador ante cualquier circunstancia que pueda haber comprometido la privacidad de sus datos de creación de firma;

d) Informar sin demora al certificador el cambio de alguno de los datos contenidos en el certificado digital que hubiera sido objeto de verificación.

De acuerdo a lo establecido en la Decisión Administrativa 927/2014:

• Proveer toda la información que le sea requerida a los fines de la emisión del certificado de modo completo y preciso.

• Utilizar los certificados de acuerdo a los términos y condiciones establecidos en la presente Política Única de Certificación.

• Tomar debido conocimiento, a través del procedimiento previsto en cada caso, del contenido de la Política Única de Certificación, del Manual de Procedimientos, del Acuerdo con Suscriptores y de cualquier otro documento aplicable.

4.5.2. – Uso de la clave pública y del certificado por parte de Terceros Usuarios

Los Terceros Usuarios deben:

a) Conocer los alcances de la presente Política Única de Certificación;

b) Verificar la validez del certificado digital.

4.6. – Renovación del certificado sin generación de un nuevo par de claves

Se aplica el punto 3.3.2.- Generación de UN (1) certificado con el mismo par de claves.

4.7. – Renovación del certificado con generación de un nuevo par de claves

En el caso de certificados digitales de Personas Físicas, la renovación del certificado posterior a su revocación o luego de su expiración requiere por parte del suscriptor el cumplimiento de los procedimientos previstos en el punto 3.2.3. – Autenticación de la identidad de Personas Físicas.

Si la solicitud de UN (1) nuevo certificado se realiza antes de la expiración del anterior, no habiendo sido éste revocado, no se exigirá la presencia física, debiendo el solicitante remitir la constancia firmada digitalmente del inicio del trámite de renovación.

4.8. – Modificación del certificado

El suscriptor se encuentra obligado a notificar al certificador licenciado cualquier cambio en alguno de los datos contenidos en el certificado digital, que hubiera sido objeto de verificación, de acuerdo a lo dispuesto en el inciso d) del artículo 25 de la Ley N° 25.506. En cualquier caso procede la revocación de dicho certificado y de ser requerido, la solicitud de uno nuevo.

4.9. – Suspensión y Revocación de Certificados

Los certificados serán revocados de manera oportuna y sobre la base de UNA (1) solicitud de revocación de certificado validada.

El estado de suspensión no es admitido en el marco de la Ley N° 25.506.

4.9.1. – Causas de revocación

El Certificador procederá a revocar los certificados digitales que hubiera emitido en los siguientes

casos:

• A solicitud del titular del certificado digital.

• Si determinara que el certificado fue emitido en base a información falsa, que al momento de la emisión hubiera sido objeto de verificación.

• Si determinara que los procedimientos de emisión y/o verificación han dejado de ser seguros.

• Por Resolución Judicial.

• Por Resolución de la Autoridad de Aplicación.

• Por fallecimiento del titular.

• Por declaración judicial de ausencia con presunción de fallecimiento del titular.

• Por declaración judicial de incapacidad del titular.

• Si se determina que la información contenida en el certificado ha dejado de ser válida (Ejemplos: por renuncia o despido del suscriptor, enfermedad prolongada del suscriptor, adscripción del suscriptor a otro organismo, licencia por cargo de mayor jerarquía, licencia por razones personales, entre otros).

• Cuando la clave privada asociada al certificado, o el medio en que se encuentre almacenada, se encuentren comprometidos o corran peligro de estarlo.

• Ante incumplimiento por parte del suscriptor de las obligaciones establecidas en el Acuerdo con Suscriptores.

• Si se determina que el certificado no fue emitido de acuerdo a los lineamientos de la Política Única de Certificación, del Manual de Procedimientos, de la Ley N° 25.506, del Decreto Reglamentario N° 2628/02 y demás normativa sobre firma digital.

• Ante solicitud del máximo responsable del área a la que pertenece el suscriptor o la máxima autoridad de ANSES, con la debida justificación.

• Por revocación de su propio certificado digital.

El Certificador, de corresponder, revocará el certificado en un plazo no superior a las VEINTICUATRO (24) horas de recibido el requerimiento de revocación.

4.9.2. – Autorizados a solicitar la revocación

Se encuentran autorizados para solicitar la revocación de UN (1) certificado:

a) El suscriptor del certificado.

b) Aquellas personas habilitadas por el suscriptor del certificado a tal fin, previa acreditación fehaciente de tal autorización.

c) El máximo responsable del área a la que pertenece el suscriptor.

d) El certificador o la Autoridad de registro operativamente vinculada.

e) El ente licenciante.

f) La autoridad judicial competente.

g) La Autoridad de Aplicación.

4.9.3. – Procedimientos para la solicitud de revocación

Para solicitar la revocación de su certificado, el suscriptor seguirá lo indicado en el apartado

3.4. “Requerimiento de revocación”.

La Autoridad de Registro y la Autoridad Certificante conservarán como documentación probatoria toda solicitud de revocación y el material probatorio vinculado.

Los suscriptores serán notificados en sus respectivas direcciones de correo electrónicos del cumplimiento del proceso de revocación.

El certificador garantiza que:

a) Se identifica debidamente al solicitante de la revocación según se establece en el apartado

3.4. “Requerimiento de revocación”.

b) Las solicitudes de revocación, así como toda acción efectuada por el certificador o la autoridad de registro en el proceso, están documentadas y conservadas en sus archivos.

c) Se documentan y archivan las justificaciones de las revocaciones aprobadas.

d) Una vez efectuada la revocación, se actualiza el estado del certificado en el repositorio y se incluye en la próxima lista de certificados revocados a ser emitida.

e) El suscriptor del certificado revocado es informado del cambio de estado de su certificado.

4.9.4. – Plazo para la solicitud de revocación

El titular de un certificado debe requerir su revocación en forma inmediata cuando se presente alguna de las circunstancias previstas en el apartado 4.9.1. “Causas de revocación”.

El servicio de recepción de solicitudes de revocación se encuentra disponible en forma permanente SIETE POR VEINTICUATRO (7×24) horas a través de la aplicación de la Autoridad Certificante, cumpliendo con lo establecido en el artículo 34, inciso f) del Decreto N° 2628/02.

4.9.5. – Plazo para el procesamiento de la solicitud de revocación

El plazo entre la recepción de la solicitud y el cambio de la información de estado del certificado indicando que la revocación ha sido puesta a disposición de los Terceros Usuarios, no superará en ningún caso las VEINTICUATRO (24) horas.

4.9.6. – Requisitos para la verificación de la lista de certificados revocados

Los Terceros Usuarios deben validar el estado de los certificados, mediante el control de la lista de certificados revocados, a menos que utilicen otro sistema con características de seguridad y confiabilidad por lo menos equivalentes.

La autenticidad y validez de las listas de certificados revocados también debe ser confirmada mediante la verificación de la firma digital del certificador que la emite y de su período de validez.

El certificador cumple con lo establecido en el artículo 34, inciso g) del Decreto N° 2628/02 relativo al acceso al repositorio de certificados revocados y las obligaciones establecidas en la Decisión Administrativa N° 927/2014 y sus correspondientes Anexos.

4.9.7. – Frecuencia de emisión de listas de certificados revocados

La Autoridad Certificante para Personas Físicas de la ANSES genera y publica una única lista conteniendo todos los certificados revocados asociada a la Política Única de Certificación, en formato del CRL X.509 v2, con una frecuencia no mayor a VEINTICUATRO (24) horas.

4.9.8. – Vigencia de la lista de certificados revocados

La vigencia de cada lista de certificados revocados es de VEINTICUATRO (24) horas, e indica la fecha de emisión de la siguiente.

4.9.9. – Disponibilidad del servicio de consulta sobre revocación y de estado del certificado

La ANSES dispondrá servicios de verificación en línea del estado de los certificados, adicional al mecanismo válido para la verificación del estado de los certificados a través de las Listas de Certificados Revocados (CRLs).

4.9.10. – Requisitos para la verificación en línea del estado de revocación

El uso del servicio de consulta en línea sobre el estado de los certificados (OCSP) permite, mediante su consulta determinar el estado de validez de un certificado digital.

4.9.11. – Otras formas disponibles para la divulgación de la revocación

No aplicable.

4.9.12. – Requisitos específicos para casos de compromiso de claves

En caso de compromiso de su clave privada, el titular del certificado correspondiente se encuentra obligado a comunicar inmediatamente dicha circunstancia al certificador mediante alguno de los mecanismos previstos en el apartado 4.9.3. “Procedimientos para la solicitud de revocación”.

La ANSES podrá iniciar una investigación para determinar responsabilidad en el hecho, cuál fue el nivel de exposición al riesgo de uso fraudulento de las claves, y podrá aplicar las sanciones y medidas correctivas que resultaren necesarias.

4.9.13. – Causas de suspensión

El estado de suspensión no es admitido en el marco de la Ley N° 25.506.

4.9.14. – Autorizados a solicitar la suspensión

El estado de suspensión no es admitido en el marco de la Ley N° 25.506.

4.9.15. – Procedimientos para la solicitud de suspensión

El estado de suspensión no es admitido en el marco de la Ley N° 25.506.

4.9.16. – Límites del período de suspensión de un certificado

El estado de suspensión no es admitido en el marco de la Ley N° 25.506.

4.10. – Estado del certificado

4.10.1. – Características técnicas

La aplicación de Firma Digital para suscriptores se encuentra disponible en forma permanente SIETE POR VEINTICUATRO (7×24) horas a efectos de la gestión de certificados y la verificación del estado de los mismos.

4.10.2. – Disponibilidad del servicio

Toda interrupción y restablecimiento del servicio es comunicado a los roles y Mesa de Servicio.

4.10.3. – Aspectos operativos

No existe información adicional a la indicada en puntos anteriores.

4.11. – Desvinculación del suscriptor

Una vez expirado el certificado o si éste fuera revocado, de no tramitar un nuevo certificado, su titular se considera desvinculado de los servicios del certificador.

De igual forma se producirá la desvinculación, ante el cese de las operaciones del certificador.

4.12. – Recuperación y custodia de claves privadas

El certificador licenciado no podrá bajo ninguna circunstancia realizar la recuperación o custodia de claves privadas de los titulares de certificados digitales, en virtud de lo dispuesto en el inciso b) del artículo 21 de la Ley N° 25.506. El suscriptor se encuentra obligado a mantener el control exclusivo de su clave privada, no compartirla e impedir su divulgación, de acuerdo a lo dispuesto en el inciso a) del artículo 25 de la ley antes mencionada.

5. – CONTROLES DE SEGURIDAD FÍSICA, OPERATIVOS Y DE GESTIÓN

Se describen a continuación los procedimientos referidos a los controles de seguridad física, de gestión y operativos implementados por el certificador. La descripción detallada se efectuará en el Plan de Seguridad.

5.1. – Controles de seguridad física

Los sistemas centrales de la Autoridad Certificante para Personas Físicas de la ANSES se encuentran aislados en un compartimiento exclusivo en el interior de un ambiente de máxima seguridad denominado “Recinto de la Autoridad Certificante”. Dispone de controles de seguridad física que protegen las instalaciones informáticas de la ANSES y garantizan la continuidad de sus operaciones.

Algunas de sus características comprenden:

a) Monitoreo ambiental de temperatura, humedad, ruido, flujo de aire, polvo, polución, etc.

b) Prevención contra agentes naturales como agua, vapor, calor, fuego, gases, polvo, etc.

c) Aislamiento a altas temperaturas externas.

d) Aislamiento a campos magnéticos externos.

e) Estructura sólida de bóveda.

f) Prevención contra explosiones, derrumbes y sismos.

g) Prevención temprana de incendios.

h) Sistemas de extinción de fuego.

i) Sistemas de refrigeración y control de humedad.

j) Sistemas de alimentación eléctrica redundante.

k) Sistemas de suministro de energía ininterrumpido.

I) Sistema de generación de energía alternativo.

m) Sistemas de conectividad redundantes.

n) Sistema de puerta doble con cerramiento automático.

o) Control de acceso con identificación biométrica.

p) Sistema de cámaras para monitoreo completo en accesos y áreas críticas.

5.2. – Controles de Gestión

Los controles funcionales son cumplidos por personal calificado asignando a cada uno de ellos un rol específico para la operación de la Autoridad Certificante para Personas Físicas de la ANSES.

Los roles son asignados por el Responsable de la AC, respetando los siguientes criterios:

a) Cada uno de los roles tiene un titular asignado y, por lo menos, un sustituto.

b) Los roles son asignados a personal que cumple funciones en ANSES.

c) Todos los roles son excluyentes entre sí.

5.3. – Controles de seguridad del personal

Cuenta con controles de seguridad relativos a:

a) Calificaciones, experiencia e idoneidad del personal, tanto de aquellos que cumplen funciones críticas como de aquellos que cumplen funciones administrativas, de seguridad, limpieza, etcétera.

b) Antecedentes laborales.

c) Entrenamiento y capacitación inicial.

d) Frecuencia de procesos de actualización técnica.

e) Frecuencia de rotación de cargos.

f) Sanciones a aplicar por acciones no autorizadas.

g) Requisitos para contratación de personal.

h) Documentación provista al personal, incluidas tarjetas y otros elementos de identificación personal.

5.4. – Procedimientos de Auditoría de Seguridad

Se mantienen políticas de registro de eventos, cuyos procedimientos detallados serán desarrollados en el Manual de Procedimientos.

Se cuenta con procedimientos de auditoría de seguridad sobre los siguientes aspectos:

a) Tipo de eventos registrados. Debe respetarse lo establecido en el Anexo II Sección 3.

b) Frecuencia de procesamiento de registros.

c) Período de guarda de los registros. Debe respetarse lo establecido en el inciso i) del artículo 21 de la Ley N° 25.506 respecto a los certificados emitidos.

d) Medidas de protección de los registros, incluyendo privilegios de acceso.

e) Procedimientos de resguardo de los registros.

f) Sistemas de recolección y análisis de registros (internos vs. externos).

g) Notificaciones del sistema de recolección y análisis de registros.

h) Evaluación de vulnerabilidades.

5.5. – Conservación de registros de eventos

Se han desarrollado e implementado políticas de conservación de registros, cuyos procedimientos detallados se encuentran desarrollados en el Manual de Procedimientos.

Los procedimientos cumplen con lo establecido por el artículo 21, inciso i) de la Ley N° 25.506 relativo al mantenimiento de la documentación de respaldo de los certificados digitales emitidos.

Se respeta lo establecido en el Anexo II Sección 3 respecto del registro de eventos.

Existen procedimientos de conservación y guarda de registros en los siguientes aspectos, que se encuentran detallados en el Manual de Procedimientos:

a) Tipo de registro archivado. Debe respetarse lo establecido en el Anexo II Sección 3.

b) Período de guarda de los registros.

c) Medidas de protección de los registros archivados, incluyendo privilegios de acceso.

d) Procedimientos de resguardo de los registros.

e) Requerimientos para los registros de certificados de fecha y hora.

f) Sistemas de recolección y análisis de registros (internos vs. externos).

g) Procedimientos para obtener y verificar la información archivada.

5.6. – Cambio de claves criptográficas

Las claves criptográficas de la Autoridad Certificante para Personas Físicas de la ANSES han sido generadas con motivo del licenciamiento de la presente Política Única de Certificación en presencia de la Autoridad de Aplicación de Firma Digital y tendrán una duración de 10 años.

Por su parte, la licencia, en sí misma, tiene una vigencia limitada a 5 años. El cambio del par de claves criptográficas de la Autoridad Certificante para Personas Físicas de la ANSES, dará origen a la emisión de un nuevo certificado, por parte de la AC Raíz de la Autoridad de Aplicación, y será usado para la emisión de los posteriores certificados de los suscriptores. Este certificado estará disponible para su consulta en los sitios web informados. Dos años antes del vencimiento previsto del certificado de la Autoridad Certificante se realizará una nueva generación de claves y se solicitará la renovación de la licencia de “Certificador Licenciado”. Una vez concedida la licencia, la nueva clave pública será distribuida en un certificado firmado por la “Autoridad Certificante Raíz de la República Argentina” (ACR RA).

5.7. – Plan de respuesta a incidentes y recuperación ante desastres

El plan de contingencia de la ANSES como certificador licenciado establece los procedimientos y actividades relacionados con el servicio de certificación de Firma Digital y será de aplicación desde el momento de la declaración de la emergencia hasta la restauración de la operatoria normal.

La emergencia será declarada cuando se produzca uno de los siguientes:

a) Revocación de su certificado.

b) Compromiso o sospecha de compromiso de su clave privada.

c) Destrucción del hardware.

d) Destrucción de las fuentes de energía.

e) Siniestro que afecte a la estructura del edificio.

f) Necesidad de continuar las operaciones en un entorno seguro luego de desastres naturales o de otra naturaleza.

g) Pérdida de la capacidad de procesamiento de Hardware y/o Software.

h) Necesidad de recuperación ante falla o sospecha de falla de componentes de hardware, software y datos.

i) Fallas en los sistemas de comunicaciones.

j) Fallas de suministros, como por ejemplo aire acondicionado o líneas de energía eléctrica estabilizada, por períodos extensos.

En casos de emergencia, el Responsable de Contingencia es el encargado de administrar el cumplimiento del Plan de Contingencia.

Declarada la contingencia, se integrará un Comité de Contingencia, que tiene la responsabilidad de dirigir las operaciones de recuperación y restauración del procesamiento normal, de acuerdo a lo detallado en el Plan de Contingencia.

Están previstos mecanismos de prueba y simulación con una periodicidad de SEIS (6) meses o cuando los cambios realizados al hardware, software de base y/o software aplicativo lo ameriten.

Las pruebas del plan tienen por objeto brindar los elementos necesarios para minimizar el tiempo de recuperación y contar con información real respecto al servicio de contingencia.

5.8. – Plan de Cese de Actividades

Ante la declaración de cese en la prestación de los servicios de certificación, la ANSES elaboró un Plan de Cese, que contempla las estrategias y procedimientos a seguir desde dicha declaración hasta la inhabilitación lógica y física de la Autoridad Certificante para Personas Físicas de la ANSES. La ejecución del Plan de Cese se podrá producir a partir de la manifestación de la máxima autoridad de la ANSES sobre su decisión unilateral de proceder al cese de actividades, ya sea por razones de índole política o de seguridad. También podrá ser motivado por cancelación de la licencia dispuesta por la Autoridad de Aplicación o por disolución de esta Administración Nacional.

Ante la declaración del cese de los servicios de certificación, la ANSES procederá a su publicación a través del Boletín Oficial, del sitio https://servicioswww.anses.gov.ar/firmadigital/, por Gacetilla de Prensa de esta ADMINISTRACIÓN NACIONAL y la publicación en un medio de difusión nacional.

Las acciones previstas para proceder a dicha declaración y aquellas que devienen de ella se encuentran contempladas en el documento interno titulado Plan de Cese de Actividades.

Se mantendrán los registros necesarios para proporcionar prueba cierta de los servicios de certificación, para lo cual se realizarán copias de resguardo de los registros, los cuales serán almacenados en un servidor que opera dentro de instalaciones seguras.

Toda información digital será resguardada por ANSES por un plazo de DIEZ (10) años, así como toda la documentación de respaldo de las solicitudes. Si el cese se debiera a la disolución de este Organismo, los registros pasarán a manos del organismo que se instituya para realizar funciones similares o al Ministerio de Trabajo, Empleo y Seguridad Social.

Se contempla lo establecido por el artículo 44 de la Ley N° 25.506 de Firma Digital en lo relativo a las causales de caducidad de la licencia. Asimismo, los procedimientos cumplen lo dispuesto por el artículo 33 del Decreto N° 2628/02, reglamentario de la Ley de Firma Digital, en lo relativo a los servicios de infraestructura tecnológica prestados por un tercero y las obligaciones establecidas en la Decisión Administrativa N° 927/2014 y sus correspondientes Anexos.

6. – CONTROLES DE SEGURIDAD TÉCNICA

Se describen las medidas de seguridad implementadas por el certificador para proteger las claves criptográficas y otros parámetros de seguridad críticos. Además se incluyen los controles técnicos que se implementarán sobre las funciones operativas del certificador, Autoridades de Registro, repositorios, suscriptores, etcétera.

6.1. – Generación e instalación del par de claves criptográficas

Las claves criptográficas de la Autoridad Certificante son generadas en ambientes seguros, por personal autorizado, sobre dispositivos criptográficos homologados FIPS 140-2 Nivel 3.

La Autoridad Certificante utiliza claves generadas mediante el algoritmo RSA con un tamaño

de 4096 bits.

6.1.1. – Generación del par de claves criptográficas

La clave criptográfica de la Autoridad de Registro es generada por su responsable utilizando un dispositivo criptográfico que cuenta con la certificación FIPS 140-2 Nivel 2.

La Autoridad de Registro genera su clave mediante el algoritmo RSA con un tamaño mínimo de 2048 bits.

Las claves criptográficas de los suscriptores son generadas y almacenadas en dispositivos criptográficos FIPS 140-2 Nivel 2.

Los suscriptores generan sus claves mediante el algoritmo RSA con un tamaño mínimo de 2048 bits.

Las claves privadas de los suscriptores son generadas por ellos mismos durante el proceso de solicitud, absteniéndose la ANSES de generar, exigir o por cualquier otro medio tomar conocimiento o acceder a sus datos de creación de firma.

Para la generación y almacenamiento de las claves los suscriptores cuentan con dispositivos criptográficos externos removibles que las protegen por medio de dos factores de seguridad: 1) mediante la posesión del dispositivo, 2) mediante un PIN o contraseña definida por el propio suscriptor.

La clave pública del solicitante es entregada a la Autoridad Certificante durante el proceso de solicitud de certificado utilizando técnicas de “prueba de posesión” de la clave privada asociada.

Los procesos de solicitud utilizan el formato PKCS#10 para implementar la “prueba de posesión”, remitiendo los datos del solicitante y su clave pública dentro de una estructura firmada con su clave privada.

Los solicitantes deben probar su identidad y demostrar que la solicitud les pertenece, presentándose frente a la Autoridad de Registro con un recibo de la solicitud en el cual se identifica la huella criptográfica de ésta.

Los certificados de la “Autoridad Certificante para Personas Físicas de la ANSES” y el certificado de la “Autoridad Certificante Raíz de la República Argentina” (ACR RA) se encuentran disponibles en un repositorio en línea de acceso público a través de Internet.

La verificación de integridad de los certificados publicados puede realizarse cotejando sus firmas digitales a partir del certificado de la “Autoridad Certificante Raíz de la República Argentina” o corroborando las huellas criptográficas de éstos con las que fueran publicadas oportunamente en el Boletín Oficial de la Nación.

La AC de ANSES utiliza claves RSA con un tamaño de 4096 bits.

La Autoridad de Registro utiliza claves RSA con un tamaño mínimo de 2048 bits.

Los suscriptores de certificados utilizan claves RSA con un tamaño mínimo de 2048 bits.

No se establecen condiciones especiales para la generación de parámetros de claves asimétricas más allá de los que corresponden con el algoritmo de generación RSA según su especificación técnica.

6.1.2. – Entrega de la clave privada

Las claves privadas de los suscriptores son generadas por ellos mismos durante el proceso de solicitud. En todos los casos ANSES cumple con la obligación de abstenerse de generar, exigir o por cualquier otro medio tomar conocimiento o acceder a los datos de creación de firmas de los suscriptores (incluyendo los roles vinculados a las actividades de registro), establecido por la Ley N° 25.506, artículo 21, inciso b) y el Decreto N° 2628/02, artículo 34, inciso i).

Para la generación y almacenamiento de las claves los suscriptores cuentan con dispositivos criptográficos externos removibles que las protegen por medio de dos factores de seguridad: 1) mediante la posesión del dispositivo, 2) mediante un PIN o contraseña definida por el propio suscriptor.

6.1.3. – Entrega de la clave pública al emisor del certificado

La clave pública del solicitante es entregada a la Autoridad Certificante durante el proceso de solicitud de certificado utilizando técnicas de “prueba de posesión” de la clave privada asociada.

Los procesos de solicitud utilizan el formato PKCS#10 para implementar la “prueba de posesión”, remitiendo los datos del solicitante y su clave pública dentro de una estructura firmada con su clave privada.

Los solicitantes deben probar su identidad y demostrar que la solicitud les pertenece, presentándose frente a la Autoridad de Registro con un recibo de la solicitud en el cual se identifica la huella criptográfica de ésta.

6.1.4. – Disponibilidad de la clave pública del certificador

Los certificados de la “Autoridad Certificante para Personas Físicas de la ANSES” y el certificado de la “Autoridad Certificante Raíz de la República Argentina” (ACR RA) se encuentran disponibles en un repositorio en línea de acceso público a través de Internet.

La verificación de integridad de los certificados publicados puede realizarse cotejando sus firmas digitales a partir del certificado de la “Autoridad Certificante Raíz de la República Argentina” o corroborando las huellas criptográficas de éstos con las que fueran publicadas oportunamente en el Boletín Oficial de la Nación.

6.1.5. – Tamaño de claves

La AC de ANSES utiliza claves RSA con un tamaño de 4096 bits.

La Autoridad de Registro utiliza claves RSA con un tamaño mínimo de 2048 bits.

Los suscriptores de certificados utilizan claves RSA con un tamaño mínimo de 2048 bits.

6.1.6. – Generación de parámetros de claves asimétricas.

No se establecen condiciones especiales para la generación de parámetros de claves asimétricas más allá de los que corresponden con el algoritmo de generación RSA según su especificación técnica.

6.1.7. – Propósitos de utilización de claves (campo “KeyUsage” en certificados X.509 v.3)

Las claves criptográficas de los suscriptores de los certificados pueden ser utilizados para firmar digitalmente, para funciones de autenticación y para cifrado.

6.2. – Protección de la clave privada y controles sobre los dispositivos criptográficos La protección de la clave privada, considerada en este punto, se aplica para la Autoridad Certificante, la Autoridad de Registro y los suscriptores, según se detalla a continuación.

6.2.1. – Controles y estándares para dispositivos criptográficos

La clave privada de la Autoridad Certificante es generada y almacenada sobre un dispositivo criptográfico diseñado para tal fin que cumple con las normas FIPS 140-2 nivel 3.

La clave privada de la Autoridad de Registro es generada y almacenada sobre un dispositivo criptográfico diseñado para tal fin que cumple con las normas FIPS 140-2 nivel 2.

La clave privada del suscriptor es generada y almacenada sobre dispositivos criptográficos diseñados para tal fin que cumplen con las normas FIPS 140-2 nivel 2.

6.2.2. – Control “M de N” de clave privada

La clave privada de la Autoridad Certificante es activada exclusivamente en las instalaciones de la ANSES o en su sitio de contingencia, dentro del nivel de seguridad (nivel de operaciones críticas de la Autoridad Certificante). Para su activación deben estar presentes, por lo menos, el responsable técnico, el oficial de seguridad y los oficiales habilitadores.

La Autoridad de Registro y los suscriptores de certificados tienen acceso a su clave privada contenida en su dispositivo criptográfico personal a través de un PIN o contraseña.

6.2.3. – Recuperación de clave privada

En caso de necesidad, la Autoridad Certificante prevé mecanismos de recuperación de sus claves privadas a partir de las copias de respaldo. Esta recuperación sólo puede ser realizada por personal autorizado, sobre uno de los dispositivos criptográficos seguros de los que dispone la ANSES y exclusivamente en los niveles de seguridad de la Autoridad Certificante en su sitio principal o en su sitio de contingencia.

No se implementan mecanismos de resguardo y recuperación de la clave privada de la Autoridad de Registro, ni de los restantes suscriptores. En caso de compromiso de la clave privada, éstos deberán proceder a la revocación del certificado y tramitación de una nueva solicitud de emisión de certificado si así correspondiere.

6.2.4. – Copia de seguridad de clave privada

Copias de la clave privada de la Autoridad Certificante son realizadas inmediatamente después de su generación por personal autorizado y son almacenadas en dispositivos criptográficos seguros homologados FIPS 140-2 nivel 3.

No se implementa mecanismos de copias de resguardo de la clave privada de la Autoridad de Registro y de los suscriptores.

6.2.5. – Archivo de clave privada

Las copias de resguardo de la clave privada de la Autoridad Certificante son conservadas en lugares seguros, al igual que sus elementos de activación, bajo los niveles de seguridad previstos por la Decisión Administrativa N° 927/2014.

No se implementa mecanismos de archivo de copias de resguardo de la clave privada de la Autoridad de Registro y de los suscriptores.

6.2.6. – Transferencia de claves privadas en dispositivos criptográficos

No aplicable.

6.2.7. Almacenamiento de claves privadas en dispositivos criptográficos

Las copias de resguardo de la clave privada de la Autoridad Certificante están soportadas en dispositivos criptográficos homologados FIPS 140-2 nivel 3.

La clave privada de la Autoridad de Registro y de los suscriptores es almacenada en el mismo dispositivo criptográfico donde es generada y no permite su exportación.

6.2.8. – Método de activación de claves privadas

Para la activación de la clave privada de la Autoridad Certificante deben estar presentes, por lo menos, el responsable técnico, el oficial de seguridad y los oficiales habilitadores. Los responsables necesarios para la activación deberán identificarse frente al sistema según corresponda al rol asignado por medio de distintos mecanismos de autenticación, a saber: llave de seguridad, claves secretas o ambos.