La Fundación OWASP (The Open Web Application Security Project – www.owasp.org) es una organización sin fines de lucro que lidera un proyecto de código abierto dedicado a determinar y combatir las causas que hacen que el software sea inseguro. Dentro de sus finalidades se encuentra la realización de eventos de capacitación en todo el mundo. Y…

Resolución 69/2016 Ministerio de Justicia y Derechos Humanos – Programa Nacional contra la Criminalidad Informática

El 29 de febrero de 2016 se llevó a cabo el «Taller Intensivo sobre Privacidad y Protección de Datos en Internet», organizado por el Instituto de Informática Legal y dictado por su director, Miguel Sumer Elías.

El 23 y 25 de febrero de 2016 se llevó a cabo el «Taller Intensivo sobre Delitos Informáticos y Ciberseguridad», organizado por el Instituto de Informática Legal y dictado por su director, Miguel Sumer Elías.

Los días martes 23 y jueves 25 de febrero de 2016 se llevará a cabo el «Taller Intensivo sobre Delitos Informáticos y Ciberseguridad» a cargo del Dr. Miguel Sumer Elías.

El 11 y 12 de enero de 2016 se llevó a cabo el «Taller Intensivo sobre Delitos Informáticos y Ciberseguridad», organizado por el Instituto de Informática Legal y dictado por su director, Miguel Sumer Elías.

Los días lunes 11 y martes 12 de enero de 2016 se llevará a cabo el «Taller Intensivo sobre Delitos Informáticos y Ciberseguridad» a cargo del Dr. Miguel Sumer Elías.

El 17 de diciembre de 2015 se llevó a cabo el «Taller Introductorio sobre Delitos Informáticos y Ciberseguridad», organizado por el Instituto de Informática Legal y dictado por su director, Miguel Sumer Elías.

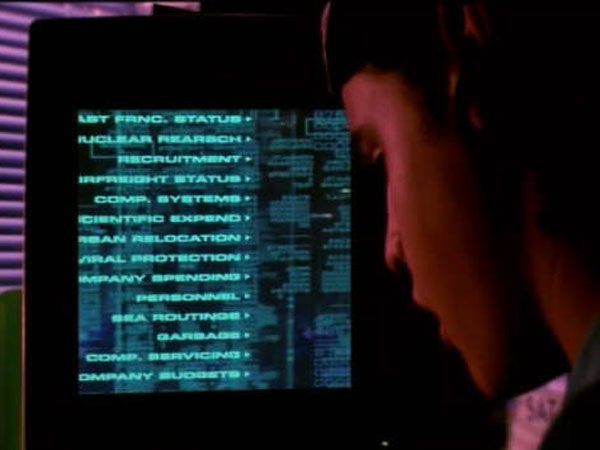

Los incidentes más frecuentes son robo de contraseñas, troyanos, virus y gusanos, puertas traseras, negación de servicios (DOS), SPAM o correo no solicitado, entre otros.

Las amenazas a las que se expone cualquier particular, organización, empresa o gobierno ahora se dan en la red y llevan el prefijo «ciber», lo que hace de la ciberseguridad una de las profesiones con más futuro.

Algunas normativas disponen cuáles son los sectores que contienen infraestructuras que deben ser protegidas, pero no especifican diferencias sobre cómo abordar la protección en distintos sectores.

Desde el 2010, cuando Stuxnet fue descubierto, los sistemas industriales se volvieron el foco de muchos especialistas de seguridad con el fin de evaluar su seguridad y su potencial vulnerabilidad a ataques externos.

El crecimiento de las ciberamenazas y las redes no preparadas son particularmente preocupantes dada la amplitud de los desafíos a los que se enfrentan hoy las Pymes.

¿Quiere comprar acceso anónimo a PCs comprometidas, servidores SMTP libres de spam, o cuentas bancarias comprometidas? Un servicio web clandestino está ofreciendo acceso a cientos de PCs hackeadas.

Esta iniciativa que comenzamos hace un año como un proyecto de trabajo de un grupo de personas con las mismas inquietudes, ha cobrado una dimensión que nos llena de orgullo, y a la vez de responsabilidad para continuar en esta senda.

Resolución Conjunta 866/2011 y 1500/2011 Jefatura de Gabinete de Ministros y Ministerio de Justicia y Derechos Humanos – Comisión Técnica Asesora de Cibercrimen.

JEFATURA DE GABINETE DE MINISTROS SECRETARIA DE GABINETE SUBSECRETARIA DE TECNOLOGIAS DE GESTION OFICINA NACIONAL DE TECNOLOGÍAS DE INFORMACION Disposición Nº 3/2011 Bs. As., 16/9/2011 VISTO el Expediente CUDAP: EXP-JGM: 0032908/2011 del Registro de la Jefatura de Gabinete de Ministros, la Resolución JGM Nº 580 del 28 de julio de 2011, y CONSIDERANDO: Que mediante…