- Panorama general de la situación

- Estadística

Panorama general de la situación

En el segundo trimestre de 2011 se han desarrollado las tendencias que mencionamos en nuestros anteriores informes, como el incremento de la cantidad de programas maliciosos para smartphones y su distribución en las tiendas de aplicaciones, los ataques dirigidos a determinadas compañías en particular y los populares servicios de Internet. Pero también hubo sorpresas, sobre las que escribiremos más adelante.

Nueva espiral de los antivirus falsos

Vuelven las falsificaciones

En 2010 notamos la reducción de la cantidad de participantes en el mercado de los antivirus y, como consecuencia, la reducción de la cantidad de programas falsos que éstos difundían. Esta situación se conservó invariable por bastante tiempo. Sin embargo, en el segundo trimestre de 2011 la cantidad de antivirus falsos detectados por los productos de Kaspersky Lab en todo el mundo empezó a crecer. Al mismo tiempo, la cantidad de usuarios en cuyos equipos se bloquearon intentos de instalar software falso creció en un 300% en el lapso de tres meses. La agitada invasión de antivirus falsos empezó en marzo de este año y la cantidad de ataques sigue en aumento.

Cantidad de antivirus falsos detectados por día, segundo trimestre de 2011

A diferencia de 2009, cuando los delincuentes trataban de infectar con antivirus falsos los equipos de los usuarios de todo el mundo, ahora los creadores de antivirus falsos han enfocado sus esfuerzos en los usuarios de países desarrollados como EE.UU., Inglaterra y Canadá.

Distribución geográfica de los ataques de los antivirus falsos, segundo trimestre de 2011

Con este mismo fenómeno está relacionada la evolución tecnológica de este tipo de programas maliciosos.

La evolución de FakeAV: los troyanos para Mac

El primer antivirus falso para Mac OS X apareció en 2008 y durante mucho tiempo no aparecieron nuevos antivirus para Mac. Sin embargo durante el segundo trimestre de 2011 los analistas de las compañías antivirus descubrieron al mismo tiempo varios «productos» con nombres que hablaban por sí mismos, como MacDefender, MacSecurity, MacProtector y otros que a todas luces habían sido publicados por las mismas personas para lucrar a coste de los confiados usuarios de Mac OS X.

Los delincuentes llegaron a la conclusión de que era más conveniente empezar su expansión en el emergente mercado de OS X con FakeAV, ya que mediante estos programas es bastante fácil engañar a los usuarios.

Para inducir a que el usuario instale el programa falso, los estafadores usaban sitios web que fingían escanear el ordenador. Con la ayuda de métodos de optimización “negra” de las búsquedas, hicieron que estos sitios web ocuparan los primeros lugares en la lista de Google Images según las solicitudes de búsqueda populares en ese momento. Por ejemplo, si el usuario buscaba “fotos de la muerte de Osama Bin Laden”, llegaba a una página donde supuestamente se hacía un escaneo antivirus de su ordenador. Después, el usuario recibía un mensaje de que en su equipo se había encontrado muchos problemas de seguridad y se le proponía instalar un «antivirus» gratuito. Si el usuario consentía, tenía que introducir su contraseña de administrador para instalarlo. Después de la instalación del antivirus falso, al igual que sus congéneres de Windows, se ponía a funcionar según un esquema que ya había demostrado su efectividad: encontraba miles de amenazas inexistentes y ofrecía “curar” el equipo. Pero la cantidad de virus detectados por estos antivirus falsos era varias veces superior a la cantidad real de virus para Mac conocidos en la actualidad. Para iniciar la “curación” era necesario adquirir la “versión completa” por un precio de 50 a 100 dólares. Cabe destacar que en estos casos, al comprar el “producto” ofrecido mediante tarjeta de crédito, el usuario envía todos sus datos a los delincuentes, que después pueden retirar prácticamente cualquier suma de la misma.

El 31 de mayo, casi un mes después de la aparición del primer antivirus falso para Mac detectado en 2011, la compañía Apple publicó un parche de seguridad para el sistema de defensa Xprotect de OS X, que permite la desinstalación automática de antivirus falsos. Sin embargo, pocas horas después los delincuentes lanzaron una nueva versión de su programa, que Xprotect no detectó durante las siguientes 24 horas. Semejante celeridad en evadir la defensa se debe a que Xprotect usa una tecnología muy sencilla para detectar software malicioso, que consiste en un escáner de firmas. Esto les permite a los delincuentes conducir a errores de detección cambiando un par de bytes en el programa. Más adelante, para lograr más efectividad en la evasión de Xprotect, los escritores de virus agregaron en el esquema de inoculación un pequeño descargador, que los productos de Kaspersky Lab detectan como Trojan-Downloader.OSX.FavDonw. Pero ¿por qué este esquema es más efectivo? La respuesta es que Xprotect escanea sólo los ficheros descargados desde Internet mediante un navegador. En cambio, si se lo descarga mediante el descargador, el fichero del seudoantivirus no se escanea. Como consecuencia, los delincuentes pueden evadir con facilidad la defensa, actualizando todo el tiempo el descargador, y modificando levemente el fichero principal. Además, este esquema de ataque no exige que el usuario ingrese su contraseña durante la instalación del programa malicioso.

De la misma manera que FakeAV para Windows, los seudoantivirus para Mac OS se propagan mediante los tristemente conocidos sistemas de afiliados. Esto se confirma por la presencia de la cadena “affid” (abreviatura de affiliate ID) en los ficheros del descargador. Con la ayuda de este parámetro los usuarios del programa de afiliados determinan a cuales de los afiliados tienen que pagar por la instalación del antivirus falso.

Fragmento del código del descargador de antivirus falsos para OS X Trojan-Downloader.OSX.FavDonw

En vista de que la cantidad de usuarios de Mac OS X es superior en los países desarrollados, donde la propagación de FakeAV acarrea el mayor lucro a los delincuentes, la geografía de la distribución de antivirus falsos para Mac OS X coincide con la geografía de propagación de programas similares para Windows que hemos mencionado más arriba.

Suponemos que el siguiente paso en el desarrollo de los programas maliciosos para Mac OS X será la aparición de rootkits-descargadores universales para Mac, como también de troyanos dedicados al robo de información bancaria, como ZeuS y SpyEye. Ya es hora de que los usuarios de Mac reflexionen con toda seriedad sobre la protección de sus sistemas e instalen en sus equipos alguna solución antivirus.

Los troyanos móviles siguen atacando

El pariente de DroidDream

A finales de mayo en la tienda oficial de AndroidMarket se descubrieron nuevos programas maliciosos. Al igual que el trimestre pasado, gran parte eran versiones reempaquetadas de programas legítimos con módulos troyanos agregados. En total se descubrieron 34 paquetes maliciosos. El troyano que iba junto al paquete resultó ser una nueva modificación de nuestro viejo conocido, DroidDream (Backdoor.AndroidOS.Rooter). Para poner de nuevo el troyano en AndroidMarket, los delincuentes cambiaron un poco sus funcionalidades. Al mismo tiempo, quitaron del paquete el exploit que permite al troyano obtener los derechos de administrador, que también facilitaba la detección del paquete malicioso, pero éste se descargaba después en el teléfono.

El backdoorKunFu

La segunda amenaza seria para Android OS que se desarrolló activamente durante el trimestre fue el backdoor que los productos de Kaspersky Lab detectan como Backdoor.AndroidOS.KunFu. El troyano funciona según el esquema tradicional, conectándose a un servidor cuyo nombre está en el cuerpo del programa. Después de la instalación el troyano usa el famoso exploit “Rage againstthecage” para obtener derechos de instalación. Después de recopilar información sobre el dispositivo infectado y enviársela al delincuente, el troyano recibe instrucciones desde el servidor. El programa malicioso puede, sin que el usuario se dé cuenta, instalar y después ejecutar paquetes de aplicaciones y visitar páginas en Internet. El principal canal de distribución de este troyano son las diferentes tiendas no oficiales de aplicaciones. El troyano ataca sobre todo a los usuarios de China, país donde se encuentran los servidores de administración.

Queremos mencionar que el autor está muy interesado en la vitalidad del troyano y trata de evitar que los antivirus detecten a sus criaturas. En tres meses se descubrieron 29 (!) modificaciones de este programa malicioso. Además, el código del exploit usado para aumentar los derechos está cifrado con el algoritmo DES. En las últimas versiones el troyano sufrió serías transformaciones: se tradujo la biblioteca con las principales funcionalidades de Java a lenguaje de máquina. Al parecer, de esta manera el autor del programa malicioso esperaba hacer más complicado su análisis.

Estadística amenazante

Según nuestra estadística, el crecimiento de las amenazas para teléfonos móviles está en aumento para todas las plataformas.

Cantidad de firmas nuevas que describen programas maliciosos móviles para diferentes

plataformas, primer y segundo trimestre de 2011

La cantidad de firmas que detectan programas maliciosos para J2ME (software para teléfonos y smartphones de nivel inicial), se duplicó en el trimestre y la cantidad de detecciones de programas maliciosos para Android OS casi se triplicó.

El esquema actual de monetización de la mayoría de troyanos móviles tiene algo que ver con el envío de mensajes SMS a números cortos. Como resultado, o bien se le resta dinero a la cuenta del usuario, sin su consentimiento, o se le da de alta a un servicio de pago. En el segundo caso, más difundido en Asia, se envía al usuario un mensaje SMS con información sobre la suscripción. Para que el usuario no sospeche nada raro, los troyanos borran el mensaje sobre la suscripción a servicios de pago en el mismo momento en que llega. De esta manera, parasitando durante largo tiempo en el mismo dispositivo, los troyanos le dan a su dueño un lucro constante.

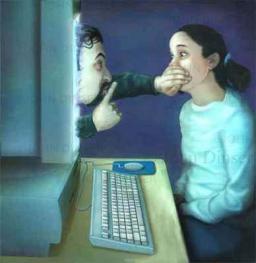

Nos causa alarma que los programas maliciosos para dispositivos móviles no sólo se propagan mediante diferentes recursos pertenecientes a terceras personas, sino también mediante tiendas y aplicaciones oficiales. Es evidente que AndroidMarket debe revisar su política de publicación de aplicaciones. Pero por el momento, los dueños de la tienda oficial y los de las no oficiales no se apresuran en cambiar las reglas, algo que les conviene a los escritores de virus. En esta situación, la cantidad de delincuentes que aspiran a lucrar por medios ilegales a costa de los usuarios de a pie seguirá creciendo, lo que se reflejará en la cantidad y calidad de amenazas. Para el usuario común y corriente esto tiene un solo significado: si todavía no ha instalado un antivirus en su smartphone, es hora de hacerlo. De otro modo, es grande la posibilidad de que deje de ser el único usuario de su teléfono.

Amenazas a la reputación

El segundo semestre de 2011 resultó aún más saturado en incidentes relacionados con la irrupción en grandes compañías que el primero. En el listado de damnificados entraron compañías como Sony, Honda, Fox News, Epsilon y Citibank. En la mayoría de los casos robaron la información de los clientes de las compañías.

Los datos personales de muchos usuarios pueden representar interés tanto para los delincuentes informáticos (para hacer diferentes ataques, sobre todo con blancos específicos) como para algunas estructuras comerciales legales. Al parecer, los hackers no le dieron ningún uso comercial a los datos robados. Tampoco contamos con información sobre la venta de estos datos en el mercado negro o de que hayan sido usados por los delincuentes. El comportamiento de los hackers confirma que su principal objetivo no era enriquecerse de la noche a la mañana.

Muchos recordarán el segundo trimestre de 2011 por una de las mayores fugas de datos personales como consecuencia del hackeo de los servicios pertenecientes a la compañía Sony, PlayStation Network y Sony Online Entertainment. Según apreciaciones de la misma Sony (http://republicans.energycommerce.house.gov/Media/file/Letters/112th/050411Hirai.pdf), los datos de 77 millones de usuarios de los servicios PSN y Qriocity podrían haber caído en manos de los delincuentes. Durante varias semanas, mientras se llevaba a cabo la investigación de los incidentes y se actualizaba el sistema de seguridad, los servicios de Sony estuvieron deshabilitados en todo el mundo, lo que naturalmente causó el disgusto de los clientes de la compañía. Cuando llegó el momento de reanudar los servicios, los usuarios tuvieron que restablecer sus cuentas usando, para identificarse, algunos de los datos personales que pudieron ser robados durante el ataque. Al mismo tiempo, es importante mencionar que no se tienen noticias de ningún incidente reportado por los usuarios durante el restablecimiento de las cuentas.

Aparte de los datos personales de los usuarios, estos servicios almacenan los datos de las tarjetas de crédito de los clientes que usan sus servicios de pago. Después del hackeo de los servicios de Sony, en los foros clandestinos corrían rumores de que los hackers también habrían podido robar los códigos secretos cvv2, imprescindibles para hacer transacciones. Pero la compañía declaró que en manos de los hackers podía haber sólo parte de la información sobre las tarjetas de crédito sin el código cvv2, es decir el número de la tarjeta y su fecha de vencimiento. Y de nuevo, no contamos con datos de que esta información haya sido usada o vendida para objetivos ilegales.

En el presente, el público no sabe a ciencia cierta quién y para qué hizo este ataque. Todos los hechos enumerados más arriba nos hacen pensar que el principal objetivo de los usuarios no era obtener beneficios económicos, sino dañar la reputación de la compañía. Hacemos notar que según los datos de los vendedores ingleses de juegos y consolas, después del descubrimiento de los problemas en PSN, creció considerablemente la cantidad de devoluciones y cambios de las consolas Sony. Como se sabe, para ganarse una buena reputación, hay que gastar años, pero se la puede perder en segundos.

Hacktivistas

La ola de “hacktivismo”, la irrupción y puesta fuera de servicio de sistemas en protesta contra las acciones del gobierno o de las grandes corporaciones sigue tomando fuerza. En el segundo trimestre apareció en la escena el grupo LulzSec, que en 50 días de su existencia alcanzó a irrumpir en varios sistemas y publicar la información personal de decenas de miles de usuarios.

Al igual que con Anonimous que ya conocíamos, las acciones de LulzSec no estuvieron motivados por ánimos de lucro. Los representantes de grupo afirman que irrumpieron en los servidores de las compañías sólo por diversión. Pero a diferencia de Anonimous, el nuevo grupo hizo un uso más activo de los medios sociales, entre ellos Twitter, para anunciar al mundo sus hazañas.

Estuvieron expuestas a los ataques de LulzSec tanto las grandes compañías, como Sony, EA, AOL; como órganos del estado: el senado de EEUU, la CIA, la SOCA inglesa, etc. La información que cayó en manos LulzSec a consecuencia de los ataques se publicó en su página web y luego se extendió en las redes torrent. En la mayoría de los casos se trataba de los datos personales de los usuarios

No está demás analizar los métodos que el grupo usó para irrumpir en los sistemas protegidos. Muchos ataques se pudieron realizar mediante mecanismos ya conocidos, usados para hacer búsquedas automáticas de vulnerabilidades, entre ellas las inyecciones SQL. Habiendo obtenido acceso a los datos en el servidor menos protegido, como logins, contraseñas y hash de contraseñas, los hackers los pudieron utilizar para las consiguientes irrupciones, porque incluso los administradores de redes siguen a menudo usando la misma contraseña para diferentes servicios.

Con el pasar del tiempo, los ataques de LulzSec adquirieron cierto tinte político. LulzSec juntó sus esfuerzos a los del grupo Anonimous para organizar una serie de ataques contra los órganos estatales y las grandes corporaciones con el objetivo de publicar sus datos secretos. Como resultado de la serie de ataques, que recibieron el nombre de “AntiSec”, los hackers lograron obtener acceso a los datos de la policía de Arizona, entre otros. Pusieron al acceso del público la correspondencia de los empleados, documentos secretos, información personal y contraseñas de algunos empleados de la policía. Los representantes del grupo declararon que habían realizado este ataque en señal de protesta contra la resolución del senado de Arizona que hacía más estricta la política migratoria.(“Hemos hecho a la AZDPS nuestro blanco porque estamos contra la ley SB1070 y el estado policial antiinmigrante basado en selección por raza que es Arizona.”).

Por supuesto, todos estos ataques no podían dejar de llamar la atención de las agencias del orden público. En España arrestaron a tres personas y en Turquía 32 personas más están bajo sospecha de haber participado en los ataques organizados por el grupo Anonimous. A finales de junio LulzSec anunció su disolución. Es posible que una de las razones hayan sido las investigaciones que se están realizando en varios países y tienen como objetivo determinar quiénes son los miembros del grupo y detenerlos.

Las acciones de los hackers que conllevan a la publicación de los datos personales de los usuarios son, por desgracia, inmorales e irresponsables. La revelación de datos, que a primera vista no guarda ninguna relación con dinero, puede tener consecuencias tangibles para los usuarios, incluso de carácter financiero. En primer lugar, muchos usuarios, a pesar de las repetidas exhortaciones de los especialistas en seguridad informática, usan las mismas contraseñas para diferentes servicios, entre ellos de acceso a sus cuentas bancarias. En segundo lugar, los datos publicados pueden despertar el interés de los delincuentes que actúan en el mundo real, situación que no tendrá gracia para nadie. Y a propósito, para los miembros del grupo es muy importante conservar su anonimidad. Por otra parte, en boca de individuos que tratan de conservar sus identidades en secreto, suenan muy extrañas las llamadas a revelar la información de otras personas.

Sin lugar a dudas, incluso después de la disolución oficial de LulzSec, continuarán los ataques contra las organizaciones estatales. Los administradores de sistemas de las grandes compañías y de las organizaciones estatales deben revisar sus sistemas de seguridad, porque en caso contrario la siguiente ola de «hacktivistas» puede alcanzarles a ellos también.

Los delincuentes informáticos y la ley

La clausura de la botnet Coreflood

En abril de 2011 se clausuró una botnet más, Coreflood. Por resolución de un tribunal, el Ministerio de Justicia de los EE.UU. y el FBI obtuvieron acceso a los cinco servidores de administración, lo que les permitió interceptar la administración de la botnet. La botnet estaba construida usando el programa malicioso Backdoor.Win32.Afcore y según los datos del FBI, en el momento de su clausura contaba con 2.000.000 de equipos.

La clausura de las botnets es una tarea compleja, no sólo desde el punto de vista técnico, sino también desde el jurídico. Después de poner bajo su control Coreflood, las agencias del orden tuvieron en sus manos la posibilidad de, con solo pulsar un botón, eliminar todos los bots en los equipos infectados. Pero hacerlo podría violar las leyes de otros países, porque los equipos infectados no sólo estaban en EE.UU. Por eso, para eliminar los bots, primero tuvieron que determinar la ubicación geográfica de los equipos usando sus direcciones IP. Después, las agencias del orden de EE.UU. obtuvieron el consentimiento de las organizaciones cuyos equipos estaban infectados y también el permiso del tribunal para efectuar la eliminación remota del programa malicioso. Al final, la botnet Coredlood perdió la mayor parte de sus recursos. Sin embargo, al igual que sucedió con Rustock, mientras no se encuentre a los dueños de la botnet existe la posibilidad de que vuelvan a sus negocios clandestinos, creando una nueva botnet.

Aún más complejo que clausurar botnets como Coreflood, Rustock y Bredolab puede resultar clausurar las botnets descentralizadas como Kido, Hlux y Palevo. Existe un solo método para cerrar estas botnets: iniciar el proceso de intercepción del control de los bots. En esencia esto significa modificar los programas maliciosos en los ordenadores de los usuarios ubicados en diferentes países. Hoy en día no existen los fundamentos legales que permitan a las agencias del orden y los especialistas en seguridad ejecutar tales acciones.

Esperamos que las agencias del orden continúen sus acciones destinadas a la clausura de las botnets y los juristas de diferentes países puedan reunir sus esfuerzos para crear las condiciones necesarias para limpiar los equipos infectados en todo el mundo.

La legislación en Japón

Como ha demostrado la práctica, el modo más efectivo de luchar contra los delitos informáticos es atrapando a los escritores de virus. El 17 de junio de 2011 el parlamento japonés decretó una ley que prevé penas por la creación alevosa y almacenamiento de programas maliciosos.

Antes de esta ley, en el país del sol naciente no existía ninguna posibilidad de castigar a las personas que habían creado programas maliciosos. Se juzgaba a los escritores de virus usando artículos afines, por ejemplo, por la violación de derechos de autor, daño infringido a bienes ajenos, etc. Esta forma de lucha contra los escritores de virus no era efectiva, y por lo tanto, se hizo necesario modificar la legislación.

Con la nueva ley, además, los proveedores de Internet deberán guardar los logs durante 2 meses y entregarlos a las agencias del orden público en caso de necesidad.

Japón ha dado un gran paso en la lucha contra la delincuencia informática.

Dinero virtual, problemas reales

En 2009 el programador y matemático Satoshi Nakamoto inició un interesante proyecto, la creación de una moneda virtual cifrada que recibió el nombre de Bitcoin. El concepto de esta moneda tiene varias importantes peculiaridades. Bitcoin no cuenta con ningún emitente o regulador centralizado. El dinero se genera en los equipos de los usuarios al lanzar un programa especial, y todas las transacciones en el sistema son anónimas. Hoy, Bitcoin se usa con bastante frecuencia para hacer pagos online por diferentes artículos y servicios, existen plazas bursátiles donde se puede cambiar este dinero electrónico por diferentes monedas reales: dólares, libras esterlinas, yen, etc. Es necesario mencionar que esta divisa también es la preferida por diferentes delincuentes informáticos, por ejemplo el grupo LulzSec aceptaba donativos en Bitcoin y en algunos otros foros clandestinos también se podía comprar programas maliciosos con esta moneda virtual.

Carteristas virtuales

La creciente popularidad de Bitcoin no podía quedar sin la atención de las personas acostumbradas a recibir dinero con métodos no del todo honrados. El portamonedas cifrado que contiene el dinero virtual se encuentra en el equipo del usuario y para abrirlo se necesita una contraseña. Los delincuentes decidieron primero robar los monederos y después intentar averiguar las contraseñas. A finales de junio los expertos en seguridad descubrieron un troyano bastante primitivo que al activarse en el equipo del usuario enviaba por correo electrónico su monedero bitcoin al delincuente. No se sabe si el dueño del programa malicioso logró abrir los monederos, pero si se perfecciona el troyano, representará una amenaza real para los titulares de esta divisa cifrada. Además, considerando que los bots muestran una tendencia a robar todo tipo de información de los equipos, esta funcionalidad puede incluirse en los programas maliciosos populares que hacen un seguimiento de todas las actividades en el equipo.

El derrumbe en la bolsa

Un suceso desagradable para la economía de Bitcoin fue el derrumbe de su tasa de cambio en una de las bolsas más populares, Mt.Gox. En el lapso de pocos minutos la tasa de cambio cayó de 16 dólares a unos cuantos centavos por cada Bitcoin. La causa del derrumbe fue la venta, desde una cuenta hackeada, de una enorme cantidad de Bitcoins por precios bajísimos. Al descubrir la brusca caída de la tasa de cambio, la administración de la bolsa tomó la decisión -correcta y rápida- de hacer una pausa y anular todas las transacciones sospechosas.

El colapso de la tasa de cambio de Bitcoin el 20 de junio de 2011

Más tarde se esclarecería que el hackeo de la cuenta ocurrió debido a que una base de datos de la bolsa había tenido una fuga de logins y contraseñas guardadas en el caché. Es evidente que el delincuente averiguó las contraseñas y derrumbó la tasa porque deseaba lucrar. Antes del incidente, en el sitio de Mt. Gox se había descubierto una vulnerabilidad Cross Site Forgery, que permitió a los delincuentes, mediante solicitudes especiales, inducir con engaños a los usuarios a que hicieran transacciones con Bitcoin. Estos casos han mostrado con claridad que incluso cuando se trata de moneda virtual, la defensa informática de las bolsas debe estar muy bien pensada. No en vano todos los institutos financieros prestan tanta atención a su propia defensa y el mundo del dinero virtual no debe ser una excepción.

Bitcoin Mining al estilo ruso: Trojan.NSIS.Miner.a

Por el momento se ha generado sólo un millón de monedas Bitcoin de los 21 millones planeados y cualquier persona puede participar en la generación de monedas (Bitcoin Mining) y recibir una recompensa en esta misma moneda.

Algunos delincuentes informáticos, rusoparlantes a juzgar por determinadas cadenas en el código, decidieron que robar monederos y averiguar sus contraseñas es bastante engorroso, en cambio inducir a los ingenuos usuarios a generar dinero para ellos es una buena idea. A finales de junio nuestros analistas detectaron un programa malicioso formado por un programa legal de generación de monedas (bcm) y un módulo troyano de gestión. Después de lanzar el troyano, el equipo infectado empieza a generar monedas para los delincuentes. La aureola de dispersión del troyano incluye a Rusia (37%), India (12%), Ucrania (7%), Kazajstán (5%) y Vietnam (3%). Por suerte, el engaño no tardó en ser detectado por el sistema automático del pool Bitcoin, y se bloqueó la cuenta del delincuente en el sistema de generación de dinero, con su consecuente eliminación.

Parte de Trojan.NSIS.Miner.a donde se indica a qué cuenta enviar los Bitcoin generados

Merece la pena hacer notar que la vitalidad del sistema Bitcoin depende en su totalidad de la confianza que le presten los usuarios y la ausencia de monedas falsas. Los casos citados, por desgracia, muestran que los delincuentes se esmeran en encontrar brechas en el sistema de seguridad de los diferentes componentes de la economía de Bitcoin. Pensamos que los administradores de las bolsas y de los pools de Bitcoin deben estar interesados en la defensa de sus sistemas y en conservar su reputación, porque de otra manera todo su negocio puede derrumbarse junto con la confianza en el sistema Bitcoin.

Estadística

Más adelante analizaremos la estadística proporcionada por los diferentes componentes de protección contra programas maliciosos. Todos los datos estadísticos usados en el informe se han obtenido mediante la red antivirus distribuida Kaspersky Security Network (KSN). Los datos fueron obtenidos en los equipos de los usuarios de KSN que confirmaron su consentimiento en enviarlos. En el intercambio global de información sobre las actividades maliciosas toman parte millones de usuarios de los productos de Kaspersky Lab de 213 países del mundo.

Las amenazas en Internet

Los datos estadísticos citados en esta sección se han recibido del funcionamiento del antivirus web, que protege a los usuarios cuando se descargan códigos maliciosos de páginas web infectadas. Pueden estar infectados sitios creados por los delincuentes con este fin, páginas web cuyo contenido lo crean los usuarios (por ejemplo, los foros) y páginas legítimas hackeadas.

Objetos detectados en Internet

En el segundo trimestre de 2011 se rechazaron 208.707.447 ataques realizados desde recursos de Internet ubicados en diferentes países. En estos incidentes se pudo registrar 112.474 diferentes programas nocivos y potencialmente indeseables.

TOP 20 de objetos detectados en Internet

| Lugar | Nombre* | % del total de ataques* |

| 1 | Blocked | 65,44% |

| 2 | Exploit.Script.Generic | 21,20% |

| 3 | Trojan.Script.Iframer | 15,13% |

| 4 | Trojan.Win32.Generic | 7,70% |

| 5 | Trojan-Downloader.Script.Generic | 7,66% |

| 6 | Trojan.Script.Generic | 7,57% |

| 7 | AdWare.Win32.FunWeb.kd | 4,37% |

| 8 | AdWare.Win32.FunWeb.jp | 3,08% |

| 9 | Hoax.Win32.ArchSMS.heur | 3,03% |

| 10 | Trojan-Downloader.JS.Agent.fxq | 2,51% |

| 11 | Trojan.JS.Popupper.aw | 2,18% |

| 12 | Trojan.HTML.Iframe.dl | 1,76% |

| 13 | Trojan-Downloader.Win32.Generic | 1,62% |

| 14 | AdWare.Win32.HotBar.dh | 1,49% |

| 15 | Worm.Script.Generic | 1,30% |

| 16 | Exploit.JS.CVE-2010-1885.k | 1,20% |

| 17 | Hoax.Win32.ArchSMS.pxm | 1,04% |

| 18 | Trojan.JS.Redirector.pz | 0,87% |

| 19 | Trojan.JS.Agent.bun | 0,85% |

| 20 | Hoax.Win32.Screensaver.b | 0,84% |

* Veredictos de detección del módulo antivirus para la web. Información prestada por los usuarios de productos de Kaspersky Lab que han dado su consentimiento para el envío de datos estadísticos.

** Porcentaje del total de ataques web registrados en los equipos de usuarios únicos

En el primer puesto de la estadística vemos diferentes URL maliciosas (65,44%) que forman parte de nuestra lista negra, es decir, direcciones de páginas web con paquetes de exploits, bots, troyanos extorsionadores, etc.

La mitad de los programas que integran el TOP 20 de una u otra manera se usan en los ataques drive-by: cargadores de scripts, redirectores y exploits. Los delincuentes están prestando cada vez más atención a los métodos que permiten burlar el análisis del código malicioso escrito en idiomas de script (JS, VBS, etc.). Con este objetivo utilizan diferentes subterfugios, ocultando la principal funcionalidad del script en lugares del código html inesperados desde el punto de vista de los analizadores. Como consecuencia, los métodos heurísticos detectan la mayoría de estos programas como generic.

En el segundo puesto del TOP 20 está el veredicto Exploit.Script.Generic (+6,5%), que ha desplazado a los troyanos descargadores que durante tres años han ocupado el primer o segundo puesto de la estadística. Bajo este nombre se detectan los diferentes exploits de script, que constituyen la quinta parte del total de ataques registrados en Internet. Esto muestra que la cantidad de los así denominados ataques drive-by que empiezan con exploits continúa creciendo, mientras que los delincuentes usan con cada vez menos frecuencia los ataques durante los cuales el usuario debe, por su propia cuenta, descargar y lanzar el fichero malicioso.

En el TOP 20, 6 de los objetos detectados son software publicitario o programas estafadores. Por la frecuencia con que se lo detecta, el software publicitario de la familia FunWeb ocupa ya dos lugares, el séptimo y octavo. La mayoría de las veces se bloqueó la instalación de estos programas en EE.UU. (25,2%) e India (32,7%). Los programas estafadores como Hoax.Win32.ArchSMS, que son instaladores de pago que instalan programas gratuitos también ocupan dos puestos en la estadística, el 17 y 20.

Países en cuyos recursos se hospedan programas nocivos

En el segundo trimestre de 2011 el 87% de los recursos web usados para propagar programas maliciosos se concentró en diez países, un 2% menos que en el trimestre anterior. Para determinar la fuente geográfica de los ataques se usó el método de yuxtaponer el nombre de dominio a la dirección IP real, en la cual se encuentra este dominio, y determinar la ubicación geográfica de esta dirección IP (GEOIP).

Distribución por países de recursos web que contienen programas maliciosos.

Segundo trimestre de 2011

El desarrollo de la legislación y los éxitos en la lucha contra los delincuentes informáticos en EE.UU. y los países de Europa Occidental pueden conducir a que los hostings usados para propagar programas maliciosos poco a poco vayan abandonando los países desarrollados para desplazarse a los países en vías en desarrollo. Los Países Bajos han experimentado la mayor reducción de la cantidad de hostings con códigos maliciosos y su participación, en comparación con el mes anterior, ha bajado en un 4,3% hasta alcanzar el 7,8%. Las decididas acciones de la policía neerlandesa, entre ellas las emprendidas para neutralizar botnets (Bredolab, Rustock) han disuadido a los delincuentes cibernéticos de usar hostings en este país.

También sigue disminuyendo la cantidad de hostings que hospedan programas maliciosos en China: su cantidad ha disminuido en un 2% más y alcanzado el 5,6%. Si bien dos años atrás los hostings chinos eran los principales criaderos de programas maliciosos en el mundo, ahora están desapareciendo gradualmente de los radares antivirus.

Países en los cuales los usuarios estuvieron bajo mayor riesgo de infección mediante Internet

Para evaluar el grado de riesgo de infección mediante Internet al que están sometidos los ordenadores de los usuarios en diferentes países, hemos calculado para cada país la frecuencia de las reacciones del antivirus web durante el trimestre.

10 países donde los usuarios estuvieron sometidos al máximo riesgo de infección mediante Internet

| Lugar | País | % de usuarios únicos** |

| 1 | Omán | 55,70% |

| 2 | Rusia | 49,50% |

| 3 | Irak | 46,40% |

| 4 | Azerbaiyán | 43,60% |

| 5 | Armenia | 43,60% |

| 6 | Sudán | 43,40% |

| 7 | Arabia Saudita | 42,60% |

| 8 | Belorusia | 41,80% |

| 9 | EE.UU. | 40,20% |

| 10 | Kuwait | 40,20% |

*En los cálculos hemos excluido a los países en los cuales la cantidad de usuarios de los productos de Kaspersky Lab es relativamente pequeña (menos de 10.000).

**Porcentaje de usuarios únicos que fueron víctimas de ataques web, de entre todos los usuarios únicos de los productos de Kaspersky Lab en el país.

Sin tomar en cuenta a los EE.UU., en el TOP 10 ingresaron países de dos categorías. La primera reúne a los países del espacio postsoviético. En estos países están bastante difundidos los programas de estafa. Entre ellos están los programas maliciosos que envían SMS a números premium para que el dinero lo reciban los delincuentes, por ejemplo, Hoax.Win32.ArchSMS.

La segunda categoría son los países orientales: Iraq, Sudán, Omán, Arabia Saudita y Kuwait. El mayor riesgo de infección se registró en Omán, donde uno de cada dos usuarios sufrió por lo menos un ataque en el trimestre.

Por su nivel de riesgo de infección, se pueden dividir a los usuarios en varios grupos.

- Grupo de riesgo alto. En este grupo ingresaron, con porcentajes del 41-60% 8 de los 10 países del TOP 10: Omán, Rusia, Iraq, Azerbaiyán, Armenia, Sudán, Arabia Saudita y Bielorrusia.

- Grupo de riesgo. En este grupo ingresaron, con coeficientes del 21% al 40% 91 países, entre ellos EE.UU. (40,2%), China (34,8%), Inglaterra (34,8%), Brasil (29,6%), Perú (28,4%), España (27,4%), Italia (26,5%), Francia (26,1%), Suecia (25,3%) y los Países Bajos (25,3%).

- Grupo de los países más seguros para navegar en Internet. En este grupo, en el segundo trimestre de 2011, ingresaron 28 países con índices del 11,4-20%, entre ellos Suiza (20,9%), Polonia (20,2%), Singapur (19,6%) y Alemania (19,1%).

Riesgo que corren los ordenadores de infectarse mediante Internet en diferentes países

En comparación con el primer trimestre de 2011, ha cambiado la composición del grupo de alto riesgo. Kazajstán lo ha abandonado (-1%) y han ingresado Sudán (+4,5%) y Arabia Saudita (+2,6%).

Hacemos hincapié en que los países que entraron en el grupo de alto riesgo se han aproximado a EE.UU. con un índice del 40,2%. En primer lugar, esto guarda relación con el crecimiento de FakeAV, sobre el cual hemos escrito en la primera parte de informe. El crecimiento general de la cantidad de falsos antivirus detectados está condicionado en primer lugar por el aumento de la cantidad de detecciones en EE.UU. En este país los delincuentes también tratan de infectar los ordenadores mediante los clientes bot de las redes TDSS y Gbot. Los países desde los cuales se lleva a cabo la propagación de estos programas en esta región están en los puestos 2 y 6 por la frecuencia de intentos de descarga de programas maliciosos.

En el segundo trimestre de 2011 han ingresado en el grupo de riesgo 8 países más que en el primero. El grupo está conformado por países de todos los continentes.

El grupo de los países más seguros para navegar en la web ha perdido a cinco integrantes. En particular, lo ha abandonado Finlandia (22,1%), que ha pasado al grupo de riesgo.

El menor porcentaje de usuarios atacados durante la visualización de páginas web está en Japón (13%), Taiwán (13,7%), Chequia (16,1%), Dinamarca (16,2%), Luxemburgo (16,9%), Eslovenia (17,8%) y Eslovaquia (18,3%).

Amenazas locales

Todos los datos estadísticos aducidos en esta sección se han extraído del funcionamiento del on-access-scanner.

Objetos detectables encontrados en los ordenadores de los usuarios

En el segundo trimestre de 2011 nuestras soluciones antivirus bloquearon con éxito 413.694.165 intentos de infección local en los equipos de los usuarios participantes en Kaspersky Security Network.

En estos incidentes se pudo registrar 462.754 diferentes programas nocivos y potencialmente indeseables. En esta cifra se encuentran, en particular, los objetos que penetraron en los equipos, pero no mediante la web, el correo o los puertos de red, sino, por ejemplo, por la red local o mediante dispositivos de almacenamiento removible.

Como podemos ver, la cantidad de objetos únicos es mil veces menor que la de intentos de infección. Esto muestra que el desarrollo de programas maliciosos peligrosos está concentrado en las manos de un pequeño grupo de personas.

Objetos detectables encontrados en los ordenadores de los usuarios: TOP 20

| Lugar | Nombre* | % de usuarios únicos** |

| 1 | DangerousObject.Multi.Generic | 35,93% |

| 2 | Trojan.Win32.Generic | 23,02% |

| 3 | Net-Worm.Win32.Kido.ir | 13,48% |

| 4 | Virus.Win32.Sality.aa | 5,92% |

| 5 | AdWare.Win32.FunWeb.kd | 4,99% |

| 6 | Net-Worm.Win32.Kido.ih | 4,57% |

| 7 | Virus.Win32.Sality.bh | 4,44% |

| 8 | Trojan.Win32.Starter.yy | 4,43% |

| 9 | Hoax.Win32.ArchSMS.heur | 3,91% |

| 10 | Worm.Win32.Generic | 3,65% |

| 11 | Trojan-Downloader.Win32.Geral.cnh | 2,62% |

| 12 | Virus.Win32.Sality.ag | 2,45% |

| 13 | HackTool.Win32.Kiser.zv | 2,29% |

| 14 | Hoax.Win32.ArchSMS.pxm | 2,22% |

| 15 | HackTool.Win32.Kiser.il | 2,19% |

| 16 | Worm.Win32.FlyStudio.cu | 2,09% |

| 17 | Trojan.JS.Agent.bhr | 2,03% |

| 18 | Virus.Win32.Nimnul.a | 2,02% |

| 19 | Hoax.Win32.Screensaver.b | 1,95% |

| 20 | Trojan-Downloader.Win32.VB.eql | 1,81% |

* Veredictos de detección del módulo antivirus para la web. Información prestada por los usuarios de productos de Kaspersky Lab que han dado su consentimiento para el envío de datos estadísticos.

*Porcentaje de usuarios únicos en cuyos equipos el antivirus detectó este objeto, de entre todos los usuarios únicos de los productos de Kaspersky Lab en cuyos equipos tuvieron lugar reacciones del antivirus.

El primer lugar en la estadística lo ocupan diversos programas maliciosos detectados mediante tecnologías “en la nube”. Estas tecnologías funcionan cuando en las bases antivirus todavía no existen ni firmas ni heurísticas que detecten el programa malicioso, pero la compañía antivirus ya tiene información sobre el objeto «en la nube». En este caso al objeto detectado se le asigna el nombre de DangerousObject.Multi.Generic.

Diez integrantes del TOP 20 tienen mecanismos de autopropagación o se usan como uno de los componentes en el esquema de propagación de gusanos.

En este trimestre hemos visto un crecimiento explosivo de la cantidad de infecciones provocadas por un nuevo programa malicioso, Virus.Win32.Nimnul.a. Este programa malicioso se propaga por dos vías: mediante la infección de ficheros ejecutables y mediante medios extraíbles de información, en este caso usando la función de ejecución automática. La principal región de propagación son los países asiáticos, como Indonesia (20,7%), India (20%), Vietnam (16,6%), donde los sistemas operativos se actualizan rara vez y son pocos los equipos que cuentan con software de defensa. La principal función del programa malicioso es descargar el backdoor Backdoor.Win32.IRCNite.yb, que se conecta a un servidor remoto para incluir al equipo víctima en una botnet.

En el TOP 20 hay sólo dos familias de programas maliciosos infectantes, Sality y Nimnul. El desarrollo de este tipo de programas maliciosos exige grandes inversiones de tiempo y excelentes conocimientos del funcionamiento del SO, los formatos de ficheros, etc. Al mismo tiempo su propagación, en la mayoría de los casos, captura muy rápidamente la atención de las compañías antivirus. El uso de infectores se ha convertido en prerrogativa sólo de algunos escritores de virus o grupos delictivos, y en el futuro próximo la cantidad de programas maliciosos infectores puede reducirse aún más. Lo más probable es que observemos el uso de infectores complejos en los ataques especializados, donde es primordial un impacto del 100% en el blanco y los que los solicitan están dispuestos a gastar en programas maliciosos complejos desde el punto de vista tecnológico.

Países en los cuales los usuarios estuvieron bajo mayor riesgo de infección local

En diferentes países hemos calculado el porcentaje de usuarios de KSN en cuyos equipos se bloquearon intentos de infección local. Las cifras obtenidas reflejan la media de equipos infectados en uno u otro país.

TOP 10 de países según su cantidad de ordenadores infectados

| Lugar | País | % de usuarios únicos** |

| 1 | Bangladesh | 63,60% |

| 2 | Sudán | 61,00% |

| 3 | Iraq | 55,50% |

| 4 | Nepal | 55,00% |

| 5 | Angola | 54,40% |

| 6 | Tanzania | 52,60% |

| 7 | Afganistán | 52,10% |

| 8 | India | 51,70% |

| 9 | Rwanda | 51,60% |

| 10 | Mongolia | 51,10% |

*En los cálculos hemos excluido a los países en los cuales la cantidad de usuarios de los productos de Kaspersky Lab es relativamente pequeña (menos de 10.000).

**Porcentaje de usuarios únicos en cuyos ordenadores se detectaron amenazas locales, de entre la cantidad total de usuarios de productos de Kaspersky Lab en el país.

En comparación con el primer trimestre de 2011, en la decena de países cuyos usuarios estuvieron sometidos al mayor riesgo de infección local ha ocurrido un cambio interesante. En el TOP 10 ha ingresado India, donde en los tres meses pasados uno de cada dos usuarios estuvo por lo menos una vez en riesgo de adquirir una infección local. El atractivo que India representa para los delincuentes informáticos está aumentando cada año, junto con el crecimiento de la cantidad de equipos en este país. El fenómeno está favorecido por el bajo nivel de educación informática de la mayoría de los habitantes del país y la gran cantidad de software pirata que no recibe actualizaciones. Pero si hablamos del carácter de los programas maliciosos que tratan de irrumpir en los equipos de los usuarios indios, su mayor parte está dirigida a la creación de botnets. Aquí vemos muchos programas maliciosos que se propagan por sí mismo, como Virus.Win32.Sality, Virus.Win32.Nimnul y IM-Worm.Win32.Sohanad. También merece la pena destacar las diferentes modificaciones de gusanos de ejecución automática y troyanos. Como se sabe, en el primer trimestre Microsoft publicó un parche que impide la ejecución automática de los medios extraíbles. Pero el parche se instala automáticamente sólo en los sistemas que cuentan con las últimas actualizaciones, que en India no son muchos. Es evidente que para los creadores de bots India es un campo de operaciones con millones de equipos indefensos y sin actualizaciones, que durante mucho tiempo pueden ser parte activa de las botnets.

En lo que atañe a las infecciones locales, podemos agrupar todos los países según su nivel de infección:

- Nivel máximo de infección. En este grupo, con un índice mayor al 60%, ingresaron Bangladesh (63,6%) y Sudán (63,6%).

- Nivel de infección alto. En este grupo, con un resultado del 41-60% ingresaron 36 países, como India (51,7%), Indonesia (48,4%), Kazajstán (43,8%), Rusia (42,2%).

- Nivel de infección medio. Con índices del 21-40% en este grupo ingresaron 58 países, entre ellos Ucrania (38,4%), Filipinas (37,1%) y Tailandia (35,7%), China (35,3%), Turquía (32,9), Ecuador (31,1%), Brasil (30%) y Argentina (27,3).

- Nivel de infección mínimo: 34 países.

Riesgo de infección local que corren los equipos en diferentes países

A grandes rasgos, este trimestre la cantidad de países con alto nivel de infección se ha reducido en 12 unidades; hay dos países más con nivel medio de infección y la cantidad de países con nivel mínimo de infección ha crecido en 10 unidades.

Varios países europeos han pasado al grupo de nivel mínimo de infección: Grecia (19,9%), España (19,4%), Italia (19,3%), Portugal (18,6%), Eslovaquia (18,2%), Polonia (18,1%), Eslovenia (17,2%) y Francia (14,7%). La cantidad de intentos de infección en estos países está disminuyendo. Sobre todo, esto guarda relación con la seria reducción de los incidentes con los gusanos de ejecución automática, como consecuencia de las actualizaciones del sistema operativo prevalente, Windows. Hacemos notar que Eslovaquia y Eslovenia también ingresaron en el grupo de los países más seguros para navegar en Internet.

Entre los 5 países más seguros por su bajo nivel de infección local están:

| Lugar | País | % de usuarios únicos |

| 1 | Japón | 8,20% |

| 2 | Alemania | 9,40% |

| 3 | Dinamarca | 9,70% |

| 4 | Luxemburgo | 10% |

| 5 | Suiza | 10,30% |

Vulnerabilidades

En el segundo trimestre de 2011 hemos detectado en los ordenadores de los usuarios 27.289.171 aplicaciones y ficheros vulnerables. En término medio, en cada ordenador vulnerable hemos detectado cerca de 12 diferentes vulnerabilidades.

En la tabla de abajo está el TOP 10 de vulnerabilidades descubiertas en los ordenadores de los usuarios.

| № | Secunia ID, identificador único de la vulnerabilidad |

Nombre y vínculo a la descripción de la vulnerabilidad |

Posibilidades que ofrece la vulnerabilidad a los delincuentes |

Porcentaje de usuarios en cuyos equipos se detectó la vulnerabilidad |

Fecha de publicación |

Nivel de peligro de la vulnerabilidad |

| 1 | SA 41340 | Adobe Reader / Acrobat SING «uniqueName» Buffer Overflow Vulnerability | Acceso al sistema y ejecución de cualquier código con privilegios de usuario local | 40,78% | 08.09.2010 | Extremely Critical |

| 2 | SA 43262 | Sun Java JDK / JRE / SDK Multiple Vulnerabilities | «Acceso al sistema y ejecución de cualquier código con privilegios de usuario local Exposición de información sensible Manipulación de datos DoS (Ataque de denegación de servicio) « | 31,32% | 09.02.2011 | Highly Critical |

| 3 | SA 44119 | Adobe Flash Player SharedObject Type Confusion Vulnerability | Acceso al sistema y ejecución de cualquier código con privilegios de usuario local | 24,23% | 12.04.2011 | Extremely Critical |

| 4 | SA 44590 | Adobe Flash Player Multiple Vulnerabilities | «Acceso al sistema y ejecución de cualquier código con privilegios de usuario local Exposición de información sensible « | 23,71% | 13.05.2011 | Highly Critical |

| 5 | SA 41917 | Adobe Flash Player Multiple Vulnerabilities | «Acceso al sistema y ejecución de cualquier código con privilegios de usuario local Exposición de información sensible evasión del sistema de seguridad « | 21,62% | 28.10.2010 | Extremely Critical |

| 6 | SA 44784 | Sun Java JDK / JRE / SDK Multiple Vulnerabilities | «Acceso al sistema y ejecución de cualquier código con privilegios de usuario local Exposición de información sensible Manipulación de datos DoS (Ataque de denegación de servicio) « | 12,16% | 08.06.2011 | Highly Critical |

| 7 | SA 43751 | Adobe Flash Player / AIR AVM2 Instruction Sequence Handling Vulnerability | Acceso al sistema y ejecución de cualquier código con privilegios de usuario local | 9,40% | 08.06.2011 | Extremely Critical |

| 8 | SA 44964 | Adobe Flash Player Unspecified Memory Corruption Vulnerability | Acceso al sistema y ejecución de cualquier código con privilegios de usuario local | 9,05% | 15.06.2011 | Extremely Critical |

| 9 | SA 42112 | Adobe Shockwave Player Multiple Vulnerabilities | Acceso al sistema y ejecución de cualquier código con privilegios de usuario local | 8,78% | 03.11.2010 | Highly critical |

| 10 | SA 44846 | Adobe Flash Player Unspecified Cross-Site Scripting Vulnerability | Cross-site scripting | 8,18% | 06.06.2011 | Less Critical |

Por primera vez en la historia de nuestra estadística han ingresado productos de sólo dos compañías, Adobe y Oracle (Java). Como habíamos pronosticado en nuestros anteriores informes, han desaparecido de la lista los productos de Microsoft. Esto guarda relación, sobre todo, con la optimización del funcionamiento del mecanismo de actualizaciones automáticas y el aumento de la presencia de Windows 7.

Productos vulnerables en el TOP 10 de vulnerabilidades

Las 7 vulnerabilidades presentes en la estadística están relacionadas con un producto, Adobe Flash Player.

Hacemos notar que del TOP 10 han desaparecido prácticamente las vulnerabilidades de los años 2007-2008. 7 de las 10 vulnerabilidades fueron descubiertas en 2011 y 3 en 2010. Esto se debe a que Windows 7 está reemplazando de forma gradual a Windows XP y Vista.

Distribución de las vulnerabilidades del TOP 10 según el tipo de influencia en el sistema

9 de las vulnerabilidades del TOP 10 le dan a los delincuentes el control total del sistema, 4 también le dan la posibilidad de obtener acceso a información importante en el equipo del usuario.

Conclusión

A lo largo del segundo trimestre de 2011 hemos observado una nueva espiral del desarrollo de los antivirus falsos. Y estos cambios no solo atañen a la cantidad de los programas propagados, sino también a su calidad. La cantidad de intentos de instalación de FakeAV evitados en los equipos integrantes de KSN ha crecido en un 300%. Si el crecimiento sigue este ritmo, es posible que nos aproximemos a los índices de principios de 2010 -el pico del desarrollo de los antivirus falsos- ya en el siguiente trimestre. En lo que a la calidad se refiere, hemos sido testigos de la aparición de falsificaciones para una nueva plataforma, Mac OS X. Por desgracia, los usuarios de este sistema prestan poca atención a su seguridad, por lo que el segmento de equipos Mac se ha convertido en un buen bocado para los escritores de virus. Los antivirus falsos para Mac OS se propagan con la ayuda de los tristemente conocidos “programas de afiliados”. Esto significa que esta plataforma ha capturado el interés de los escritores profesionales de virus, y que en el futuro cercano pueden aparecer programas maliciosos para Mac aún más complejos y nocivos.

En el segundo trimestre de 2011 registramos un crecimiento impetuoso de la cantidad de programas maliciosos para plataformas móviles. Hoy en día, a los delincuentes les interesan sobre todo dos plataformas, J2ME y Android. En comparación con el primer trimestre de 2011, la cantidad de identikits que detectan programas maliciosos para J2ME se ha duplicado, mientras que la correspondiente a Android se ha triplicado. El principal esquema de obtención de ganancias es diferente al usado en los programas maliciosos para PC. Los delincuentes usan activamente números SMS premium y suscripciones a servicios de pago, mediante los cuales vacían el balance de la cuenta móvil del usuario del teléfono. En el futuro inmediato los escritores de virus empezarán a buscar nuevos esquemas de lucro ilegal, así que habrá más noticias del “frente móvil” y por lo tanto, crecerá la demanda de protección.

Seguirá desarrollándose la ola de hacktivismo, que conquistará nuevos países en todo el mundo. La fuerza de los hacktivistas reside no tanto en su profesionalismo, como en la cantidad de hackers participantes: no todos los sitios web pueden resistir bajo el empuje de una multitud. La cantidad de activistas crece gracias a que Internet brinda una sensación de anonimato e impunidad por las acciones ejecutadas. Por eso, con sólo encontrar y castigar a los participantes de los ataques las agencias del orden pueden hacer que las filas de anónimos se reduzcan. Los gobiernos de diferentes países están interesados no sólo en el arresto de los hackers, sino también en poner atajo al movimiento de los “hacktivistas”, lo que puede desembocar en el endurecimiento del castigo por delitos informáticos, entre ellos los ataques DDoS, así como en la firma de acuerdos de colaboración e intercambio de información entre diferentes países durante las investigaciones relacionadas con los hacktivistas.

El gigante de la búsqueda Google por tercera vez trata de entrar al mercado de las redes sociales. Esta vez, tomando en cuenta sus errores anteriores. El proyecto Google+, que a poco tiempo de su aparición ya ha provocado una enorme cantidad de publicaciones en los medios de información, evidentemente capturará la atención de los delincuentes y gamberros cibernéticos, que querrán ponerlo al servicio de sus intereses. Además, cada nuevo producto de las grandes compañías suele actuar como un trapo rojo ante el toro, para los aficionados a la búsqueda de vulnerabilidades, que sienten curiosidad por poner bajo prueba el sistema de seguridad. Para los estafadores informáticos, Facebook y Twitter ya se han convertido en las plataformas preferidas de propagación de diferentes programas malicioso, y todo parece indicar que Google+ no será la excepción.

Fuente: Kaspersky Lab / Virus List